Las empresas se ponen en guardia: aumenta el riesgo de ciberataques tras la invasiʫn de Ucrania

La AdministraciĘ«n, las infraestructuras crʬticas y los servicios esenciales estĘón en el punto de mira tras las sanciones a Rusia

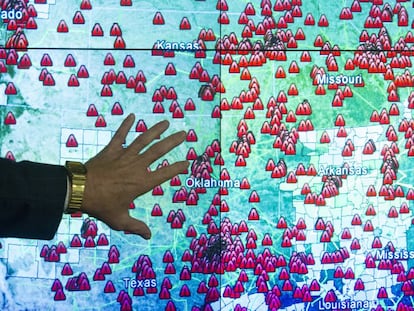

En 2021, se produjeron 40.000 ciberataques diarios, un 125% mĘós que el a?o anterior, segĘ▓n la empresa de soluciones de seguridad, Datos101. Si bien es cierto que en los Ę▓ltimos a?os el nĘ▓mero de ciberataques no ha dejado de crecer, existen determinados factores, como la pandemia o la extensiĘ«n del teletrabajo que, segĘ▓n los expertos, han contribuido a que el crecimiento en 2021 haya sido tan exponencial. Ahora, en plena guerra entre Rusia y Ucrania, ese riesgo se ha incrementado de nuevo y hace unas semanas la ministra de Defensa, Margarita Robles, anunciĘ« que el nivel de alerta ante ataques en el ciberespacio se elevaba a 3 de los 5 grados posibles.

La prevenciĘ«n sigue siendo la principal defensa frente a la amenaza de los ciberataques, y es ahʬ donde los abogados tienen un papel fundamental, concretamente en la adaptaciĘ«n de las organizaciones al marco regulatorio protector. Estas mĘós de 50 normas se encuentran recogidas en el CĘ«digo de derecho de ciberseguridad, estructurado en ocho grandes bloques, entre los que estĘón, seguridad nacional, infraestructuras crʬticas o protecciĘ«n de datos.

Los sujetos obligados de estas normativas, salvo las mĘós generales, como el Reglamento general de protecciĘ«n de datos, son, como se?ala JesĘ▓s YĘó?ez, socio de ciberseguridad de ECIJA, la AdministraciĘ«n pĘ▓blica y sus proveedores, las infraestructuras crʬticas y los servicios esenciales. Estas entidades son precisamente el principal objetivo de los ciberataques dirigidos que surgen en respuesta a las sanciones impuestas a Rusia, afirma JesĘ▓s Iglesias, socio de Clyde & Co. Y es que, desde que se iniciĘ« la invasiĘ«n de Ucrania, han sufrido este tipo de ataques compa?ʬas de infraestructuras crʬticas como Iberdrola, entidades pĘ▓blicas como la Policʬa Nacional o la Agencia Tributaria, tecnolĘ«gicas como Microsoft y Apple, asʬ como la gran mayorʬa de bancos espa?oles (BBVA, Santander, Caixabank, Sabadell Liberbank), entre otros.

Sin embargo, no son el Ę▓nico blanco de la ciberdelincuencia. Los ciberataques generalizados siguen produciĘŽndose a gran escala y atentan contra todo tipo de empresas, desde pymes a multinacionales. í░En Rusia, hay organizaciones que se dedican al cibercrimen y aprovechan cualquier conflicto para incrementar los ciberataquesí▒, explica Cristina Cajigos, ejecutiva de cuentas de Grupo Paradell Technologies, consultora especializada en riesgo digital y corporativo. En cuanto al mĘ«vil por el que se realiza un ataque cibernĘŽtico, YĘó?ez admite que, puede ser tremendamente variado, í░desde un rescate econĘ«mico al acceso a informaciĘ«n secreta, o una venganza de un extrabajador que sabe que las medidas de seguridad de su antigua empresa son mʬnimasí▒.

Cumplimiento normativo

Por todo ello, cada vez mĘós empresas cuentan con un programa de cumplimiento normativo en ciberseguridad, a travĘŽs del cual, como explica Natalia Martos, fundadora de Legal Army, se identifican los riesgos y vulnerabilidades y se valoran las probabilidades de que se produzca un ciberataque. í░Se hacen test, se instalan controles de los que se verifica su eficacia, se crea un repositorio de evidencias y se generan medidas mitigadoras de riesgosí▒, describe Martos.

Un control que, como indica YĘó?ez, tambiĘŽn implica evaluar a los proveedores tecnolĘ«gicos de la empresa en materia de seguridad e incluso, exigirles medidas efectivas por contrato. í░Hay que negociarlas con ellos, negociaciones que ya adelanto no son fĘóciles, pero sʬ necesarias. Ello no sĘ«lo nos ayudarĘó a evitar posibles brechas, sino que ademĘós servirĘó para demostrar nuestro compromiso y diligencia en esta materiaí▒, advierte.

Para Cajigos tambiĘŽn hay que prestar especial atenciĘ«n a la sensibilizaciĘ«n y formaciĘ«n sobre los riesgos por parte de los empleados. í░El 90% de los ciberataques en las pymes viene por un fallo humano que estĘó fuertemente vinculado a la concienciaciĘ«n y al clima laboralí▒, afirma. De hecho, los mĘós frecuentes son aquellos en los que se emplea ingenierʬa social, que como define YĘó?ez, no explotan las vulnerabilidades tĘŽcnicas, sino que enga?an al usuario haciĘŽndole creer que estĘó introduciendo sus credenciales de acceso en sitios legʬtimos, que en realidad no lo son. Se trata de los supuestos de suplantaciĘ«n de identidad corporativa o de sus representantes, con el objetivo principal de defraudar a terceros y obtener un beneficio econĘ«mico. í░Uno de los mĘós comunes es el de la falsificaciĘ«n de facturas, mediante el cambio del nĘ▓mero de cuenta donde debe realizarse el pagoí▒, avisa iglesias.

Como resultado, las empresas a las que se les suplanta su identidad, comenta Martos, í░sufren terribles consecuencias, ya que sus clientes suelen ser objeto de robos y extorsiones que, inicialmente, pudieran parecer de su responsabilidadí▒. Por ello, la consejera delegada de Legal Army recomienda que la entidad vʬctima deje constancia de todos los datos del ciberataque y se ponga inmediatamente en contacto con las unidades especializadas de las Fuerzas y Cuerpos de Seguridad del Estado para contenerlo y, en Ę▓ltima instancia, tras un proceso de investigaciĘ«n forense, intente averiguar quiĘŽn estĘó detrĘós. í░Algo que es realmente complejo por la falta de trazabilidad de las acciones en el mundo cibernĘŽticoí▒, reconoce.

Por su parte, Cajigos a?ade como pasos a seguir para mitigar el da?o, detectar el origen del ataque, asʬ como las vulnerabilidades para poder solucionarlas, e informar a la Agencia de ProtecciĘ«n de Datos en caso de perder datos crʬticos. Eso sʬ, insiste en la prevenciĘ«n como aspecto clave. í░Si preparas la infraestructura para la detecciĘ«n de intrusiones, tienes backups descentralizados con los datos crʬticos, un plan de recuperaciĘ«n de desastres y un plan de continuidad de negocio, el tiempo de reacciĘ«n serĘó mĘós corto y el impacto del ciberataque mucho menorí▒, concluye.

Seguros especʬficos

Contratar un seguro de ciberriesgos, segĘ▓n JesĘ▓s Iglesias, socio de Clyde & Co, í░ayuda a que las empresas puedan responder y gestionar adecuadamente un ciberataque, y reduce los perjuicios financieros, legales o reputacionales derivadosí▒. Estas pĘ«lizas, explica el abogado, suelen incluir servicios de gestiĘ«n de respuesta a incidentes y proporcionan un panel de diferentes proveedores, como tĘŽcnicos, asesores legales, o empresas de relaciones pĘ▓blicas, que intervendrĘón si se da el caso. TambiĘŽn es habitual que cubran las multas administrativas que puedan imponer las autoridades de protecciĘ«n de datos, el reembolso de los pagos de rescate realizados en caso de extorsiĘ«n cibernĘŽtica, o la posible responsabilidad civil del asegurado derivada del incidente.

Tu suscripciĘ«n se estĘó usando en otro dispositivo

?Quieres a?adir otro usuario a tu suscripciʫn?

Si continĘ▓as leyendo en este dispositivo, no se podrĘó leer en el otro.

FlechaTu suscripciĘ«n se estĘó usando en otro dispositivo y solo puedes acceder a EL PA?S desde un dispositivo a la vez.

Si quieres compartir tu cuenta, cambia tu suscripciĘ«n a la modalidad Premium, asʬ podrĘós a?adir otro usuario. Cada uno accederĘó con su propia cuenta de email, lo que os permitirĘó personalizar vuestra experiencia en EL PA?S.

?Tienes una suscripciĘ«n de empresa? Accede aquʬ para contratar mĘós cuentas.

En el caso de no saber quiĘŽn estĘó usando tu cuenta, te recomendamos cambiar tu contrase?a aquʬ.

Si decides continuar compartiendo tu cuenta, este mensaje se mostrarĘó en tu dispositivo y en el de la otra persona que estĘó usando tu cuenta de forma indefinida, afectando a tu experiencia de lectura. Puedes consultar aquʬ los tĘŽrminos y condiciones de la suscripciĘ«n digital.