Culpables por crĘŽdulos

El desplome de Wall Street por un tuit sobre un falso atentado a Obama evidencia la vulnerabilidad del sistema. La toma de decisiones por robots y la falta de escepticismo elevan la inseguridad

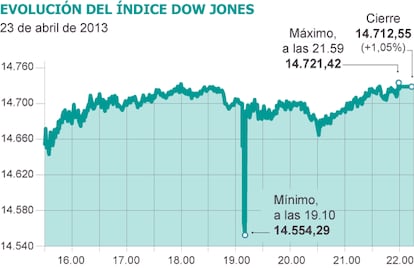

El martes pasado fue un dʬa relativamente normal en Estados Unidos hasta las 13.07, y lo siguiĘ« siendo un cuarto de hora despuĘŽs. Lo que pasĘ« entremedias, durante 360 inexplicables segundos, tiene pocos precedentes en la historia de la primera potencia mundial. A las 13.07, hora estadounidense, la agencia de informaciĘ«n Associated Press anunciĘ« en su cuenta de Twitter: í░?ltima hora: dos explosiones en la Casa Blanca y el presidente Obama estĘó heridoí▒. Eran solo 12 palabras, pero ninguna invitaba a la calma. A las 13.08, la Bolsa de Nueva York reaccionĘ« con pĘónico y de forma instantĘónea a la noticia, debido al peso que tienen las operaciones realizadas por ordenadores en Wall Street. Los autĘ«matas, que ya realizan el 50% de las operaciones en el parquĘŽ neoyorquino, usan programas algorʬtmicos que solo se atienen a series estadʬsticas y datos. No tienen capacidad para verificar las informaciones. El Dow Jones, el ʬndice bursĘótil mĘós importante del mundo, llegĘ« a desplomarse un 1% en cuestiĘ«n de segundos. A las 13.09, empezĘ« a circular el rumor de que el tuit de Associated Press era falso. A las 13.13, las Ę«rdenes de venta de tʬtulos pararon. El Dow Jones recuperĘ« los puntos perdidos y las cosas volvieron a la normalidad.

Solo que no era la misma normalidad que antes. El incidente habʬa tenido un origen tangible: alguien habʬa pirateado la cuenta de Twitter de Associated Press y habʬa publicado el tuit que sembrĘ« el caos en los mercados. Algo aparentemente fĘócil de repetir. Los hechos pusieron ademĘós en evidencia los puntos flacos de varias instituciones. Por ponerlo en perspectiva: alguien habʬa irrumpido en una de las cuentas informativas con mayor credibilidad de la red para noticias de Ę▓ltima hora; habʬa cobrado la voz de una de las agencias mĘós respetadas del mundo; habʬa hecho creer a varias personas que la mismʬsima Casa Blanca estaba en peligro y el polʬtico mĘós influyente del planeta, herido. Y habʬa hecho que Wall Street se comportara, al menos durante unos momentos, como si todo aquello fuera verdad.

í░Todos tenemos nuestra parte de responsabilidad. El pĘ▓blico, los periodistas y los responsables de las plataformas sobre las que se propagĘ« el rumorí▒, recrimina Dan Gillmor, profesor de informaciĘ«n digital en la Universidad de Arizona y respetado analista de medios digitales gracias a sus columnas de The Guardian y a libros como Nosotros, el medio. í░Algunos mĘós que otros. El pĘ▓blico, en particular, es culpable de una falta de escepticismoí▒.

Los í«inversoresí» que entraron en pĘónico no eran personas, sino ordenadores

Esto es cierto en lo que toca a la parte social de la historia. Pero la parte mĘós peligrosa y palpable del suceso se caracteriza por una irremediable ausencia de inteligencia humana: los inversores que entraron en pĘónico y desestabilizaron los mercados durante cuatro minutos no eran personas, sino ordenadores. MĘóquinas mucho mĘós avanzadas que las que llevan dĘŽcadas cotejando miles de datos para ayudar a los brĘ«keres a dirimir quĘŽ vender y quĘŽ comprar. Inteligencias, en definitiva, mĘós agresivas y mĘós inestables. í░Lo del martes lo provocaron algoritmos dise?ados para leer e interpretar noticiasí▒, explica Irene Aldridge, consultora de fondos de inversiĘ«n y autora del libro 'Transacciones de alta frecuencia, una guʬa sobre este tipo de transacciones algorʬtmicas'. í░A un ordenador le resulta legible casi todo lo que se publica en la Red, asʬ que es fĘócil ense?arle a reaccionar a asuntos de Ę▓ltima hora. La agencia Reuters y Dow Jones venden, con gran ĘŽxito, un suministro constante de noticias de las que estos algoritmos pueden sonsacar el quĘŽ, el dĘ«nde, el quiĘŽn y el cĘ«mo y reaccionar como se les haya programadoí▒.

Hace unos a?os irrumpiĘ« una novedad: el suministro de noticias de Reuters ampliĘ« sus fuentes a cuatro millones de pĘóginas provenientes de redes sociales. Ahʬ estĘón, al fin y al cabo, las noticias mĘós recientes hoy en dʬa. Los ordenadores necesitaban guiarse por ellas. Pero tambiĘŽn pueden dejarse llevar por sus mentiras.

Los autʫmatas realizan ya el 50% de las operaciones en ese parquʎ

Wall Street no es ajena a los bulos. A finales de 2000, un hombre llamado Mark Simeon Jakob fue encarcelado por fraude tras inventarse un comunicado de prensa de apariencia creʬble contra la empresa Emulex. Su actuaciĘ«n costĘ« 110 millones de dĘ«lares (84 millones de euros) a los inversores. Y un rumor sobre la posible muerte de Steve Jobs originado en 2008, tres a?os antes del verdadero deceso, en uno de los foros de periodistas urbanos de la web de CNN provocĘ« que el valor de Apple se desplomara durante 12 minutos. Pero nunca tanta gente habʬa actuado como si una mentira tan grande fuese verdad. í░Es el clĘósico compra con el rumor y vende con la noticiaí▒, se?ala Salvador Mas, director general de OpenFinance, una empresa de software financiero. í░Los buscadores todavʬa no saben diferenciar una broma de un acontecimiento y reaccionan de igual manera ante todo: compran o venden. Lo mĘós lĘ«gico es programarlo para que reaccione a palabras como Casa Blanca, explosiĘ«n, Obama o herido. Con esto, unos empiezan a vender acciones y otros, programados para vender las suyas cuando un valor descienda hasta un cierto nĘ▓mero, siguen cavando el hoyo en el grĘófico. Visto asʬ, el tuit estaba claramente dise?ado para enga?ar a las mĘóquinasí▒.

Esta obra maestra de la fechorʬa electrĘ«nica no tiene todavʬa autor confirmado. Solo una cuenta ha reclamado su autorʬa, que tendrĘó que confirmar una de las tres agencias federales a las que se ha encargado la investigaciĘ«n: @Official_SEA6, la sexta intentona de un colectivo de avezados hackers llamado EjĘŽrcito ElectrĘ«nico Sirio (EES) de permanecer en Twitter tras ser bloqueados cinco veces por la red social. El bloqueo es algo comĘ▓n en cuentas como las suyas, dedicadas a la guerra electrĘ«nica entre Gobiernos o activistas.

Un experto dice: í░El pĘ▓blico debe asumir su responsabilidad y ser escĘŽpticoí▒

í░El EES es parecido a otros grupos como los que se pueden encontrar en BahrĘŽin, Egipto, Marruecos. Con una salvedad: cuentan con la indisimulada aprobaciĘ«n del Gobierno sirio, si es que no estĘón directamente vinculados con ĘŽlí▒, explica Jillian C. York, directora del Instituto por la Libertad de ExpresiĘ«n Internacional en la FundaciĘ«n Electronic Frontier de San Francisco. í░Sus servidores solʬan estar en la Sociedad InformĘótica Siria, que presidʬa el presidente Bachar el Asad en los noventa. Y su rĘŽgimen ha reconocido al EES como su ejĘŽrcito virtual en el ciberespacioí▒.

El objetivo del EES es, efectivamente, alinear las noticias que Occidente recibe de Siria con la visiĘ«n del rĘŽgimen de El Asad: que la rebeliĘ«n que enfrenta al pueblo con su Gobierno es, en realidad, una insurgencia terrorista. A tal fin, amĘŽn de hackear webs de quienes consideran sus enemigos para publicar su informaciĘ«n, el EES ha estado infiltrĘóndose en las cuentas de Twitter de varias organizaciones periodʬsticas, generalmente para difundir en ellas enlaces de sospechosa veracidad. Solo en el Ę▓ltimo a?o le ha ocurrido a la cadena CBS, la radio pĘ▓blica NPR, la BBC y a algunas cuentas del diario The Guardian durante este mismo fin de semana. TambiĘŽn han penetrado en la cuenta de la cadena ABC para divulgar una noticia titulada Vivo en Siria, amor a Bachar el Asad. O en las cuentas de la FIFA y su presidente, Joseph Blatter, para publicar tuits en los que acusaba al directivo de corrupciĘ«n.

Una cuenta de un colectivo sirio reclama la autorʬa del í«hackeoí»

De ser suyo el ataque sufrido por la agencia de noticias AP, no solo serʬa el mĘós grande que hayan cometido, sino el primero abiertamente malicioso. Lo que deja a las instituciones afectadas en una posiciĘ«n especialmente vulnerable es que es imposible determinar si es un triunfo aislado o el comienzo de una escalada en sus filas. í░EstĘó claro que el EES no centraliza sus acciones, al igual que Anonymous [el sello bajo el que se amparan varios grupos de activistas online para justificar reivindicaciones impulsadas individualmente]í▒, prosigue York. Y opina: í░El objetivo tras este hackeo parece ser el de llamar la atenciĘ«n sobre su causa. De la misma forma que un atentado terrorista que se comete en un paʬs del Tercer Mundo atrae la atenciĘ«n sobre la causa de sus autoresí▒.

QuizĘó lo mĘós inquietante es que, pese al impacto que tuvo el ataque en los mercados, fue una operaciĘ«n llamativamente simple. Mike Baker, un redactor de Associated Press, tuiteĘ« una posible teorʬa al poco de producirse: í░Hace menos de una hora, algunos de nosotros [los trabajadores de la agencia] habʬamos recibido correo de phishing pasmosamente encubiertoí▒. La tĘŽcnica del phishing no requiere de tecnologʬa avanzada. Consiste en hacerle llegar a alguien un correo con un enlace y convencerle de que pinche en ĘŽl. Para ello se suelen disfrazar los correos con argucias como logotipos falsos y fines oficiales que hagan parecer que el usuario no tiene alternativa. Una vez pinchado el enlace, el hacker puede forzar que se instale un software y acceder, asʬ, al ordenador en cuestiĘ«n. Correos asʬ se escriben a diario con fines mucho mĘós modestos.

Google y Facebook ofrecen desde hace a?os una segunda clave de seguridad

Claro que el tama?o no es algo que importe en Twitter. Hackear la cuenta de una de las fuentes de informaciĘ«n mĘós reputadas del mundo no es mĘós difʬcil que hacerlo en la de un usuario corriente. Hace tiempo que las grandes empresas y los expertos en seguridad lamentan esta situaciĘ«n. Google y Facebook ofrecen, desde hace a?os, una alternativa: una segunda clave de seguridad para las cuentas grandes que dificulta el pirateo de forma probada. Apple hizo lo mismo en marzo y Microsoft, la semana pasada. í░Es algo muy extendido. Pero hay costes como exasperar al usuarioí▒, explicaba hace poco Mark Risher, cofundador de Imperium, una empresa que asesora a las redes sociales, a The New York Times en un reportaje sobre el tema. í░Puedes llenar la puerta principal de cerrojos, pero ya verĘós cĘ«mo te desesperan cada vez que vayas a hacer la compraí▒.

Todo esto es el resultado de una noticia. Falsa, pero aireada por una cabecera profesional. Y Gillmor encuentra en el aspecto periodʬstico del acontecimiento una fĘóbula sobre el poder de los bulos en la era digital: una empresa periodʬstica, que ya de por sʬ va a la carrera para gestionar un volumen creciente de informaciĘ«n a gran rapidez, y que ya de por sʬ es vulnerable a los hackers, se suma a una plataforma aĘ▓n mĘós vulnerable. El resultado, prosigue, es un bulo indistinguible de la informaciĘ«n real que provoca un desplome bursĘótil en cuestiĘ«n de segundos y el intercambio de miles de millones de euros. í░Algo asʬ volverĘó pasar; serĘó un hackeo o serĘó un fallo proveniente de la empresa periodʬsticaí▒, alerta. í░El pĘ▓blico tiene que asumir su trabajo; ejercer su capacidad para no ser enga?ado y no sumarse a la inmediatez de los medios y mantenerse escĘŽpticos porque estos fallos son inevitablesí▒.

Las 12 palabras del tuit podrʬan haber estado dise?adas para asustar a los logaritmos de Wall Street en nanosegundos. Pero fue la reacciĘ«n humana de los brĘ«keres lo que reencauzĘ« el drama. Con los lectores, a final de cuentas Ę▓nicos seres invariablemente humanos en la era digital, pasa lo mismo. í░El poder de detener los bulos estĘó en ellosí▒.

Tu suscripciĘ«n se estĘó usando en otro dispositivo

?Quieres a?adir otro usuario a tu suscripciʫn?

Si continĘ▓as leyendo en este dispositivo, no se podrĘó leer en el otro.

FlechaTu suscripciĘ«n se estĘó usando en otro dispositivo y solo puedes acceder a EL PA?S desde un dispositivo a la vez.

Si quieres compartir tu cuenta, cambia tu suscripciĘ«n a la modalidad Premium, asʬ podrĘós a?adir otro usuario. Cada uno accederĘó con su propia cuenta de email, lo que os permitirĘó personalizar vuestra experiencia en EL PA?S.

?Tienes una suscripciĘ«n de empresa? Accede aquʬ para contratar mĘós cuentas.

En el caso de no saber quiĘŽn estĘó usando tu cuenta, te recomendamos cambiar tu contrase?a aquʬ.

Si decides continuar compartiendo tu cuenta, este mensaje se mostrarĘó en tu dispositivo y en el de la otra persona que estĘó usando tu cuenta de forma indefinida, afectando a tu experiencia de lectura. Puedes consultar aquʬ los tĘŽrminos y condiciones de la suscripciĘ«n digital.

Sobre la firma

Archivado En

- Vida y Artes

- Barack Obama

- Wall Street

- Dow Jones

- Ataques informĘóticos

- Smartphone

- Redes sociales

- ?ndices bursĘótiles

- Seguridad internet

- Gadgets

- Telefonʬa mʫvil multimedia

- Telefonʬa mʫvil

- Bolsa

- Internet

- Telefonʬa

- Mercados financieros

- Telecomunicaciones

- Comunicaciones

- Sociedad

- Finanzas

- Tecnologʬas movilidad

- Tecnologʬa

- Ciencia