AsĻŠ se produce un ataque informĻĒtico

El ciberdelincuente maneja los tiempos de manera que dos de cada tres empresas se dan cuenta cuando son avisadas por terceros o cuando les piden un rescate en criptomonedas

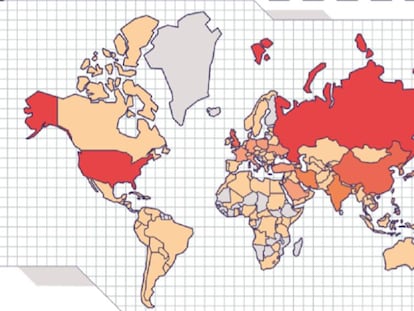

Un ataque informĻĒtico puede perseguir la destrucciĻŪn de las redes y datos de una empresa, o bien exigir un rescate econĻŪmico a cambio de la informaciĻŪn robada. En ambos casos, todo empieza con una etapa de reconocimiento en dos fases, externa e interna. La primera, persigue averiguar cĻŪmo opera la compa?ĻŠa y sus filiales. La segunda, consiste en localizar e infectar las copias de seguridad (backups) de los datos. Sendas prĻĒcticas no suelen ser detectadas de inmediato y los bancos no son el mayor objeto de deseo de estos delincuentes: el sector pĻēblico y las industrias manufactureras o de viajes han registrado a su vez incidentes, tanto en Europa como en Estados Unidos. Sin embargo, sigue fallando la respuesta como equipo de las instancias afectadas, porque,?segĻēn han observado empresas como IBM, la ciberseguridad suele depender de un departamento separado del resto.

Es un chantaje en toda regla, y si las empresas restauran luego sus copias de seguridad sin haber hecho antes una investigaciĻŪn forense profunda, pueden recuperar datos todavĻŠa infectados

Para acceder a una firma o entidad de cierta envergadura, Ą°hay que analizar su ecosistema externoĄą. Ą°Si opera con firmas mĻĒs peque?as con acceso a sus redes de Internet, pero mĻĒs vulnerables y sin presupuesto para protegerse bien, resulta mĻĒs fĻĒcil para el atacante entrar por ahĻŠ para lograr su objetivoĄą, dice Francisco GaliĻĒn, experto en ciberseguridad de IBM,?que cuenta con un centro de operaciones especializado en simular cibertaques. Montado en un camiĻŪn de 23 toneladas llamado C-TOC [Cyber Tactical Operations Center], viaja por el mundo y ha recalado estos dĻŠas en Holanda. Sus instalaciones permiten poner a prueba a las compa?ĻŠas para meterse tanto en Ą°la mente del atacante como en la de su vĻŠctima, entendida esta Ļēltima como empresa, para dar respuesta a tiempo a una de estas crisisĄą, en palabras de Erno Doorenspleet, su responsable. La sorpresa empresarial es similar al bloqueo de un comprador anĻŪnimo atacado cuando solo buscaba, por ejemplo, regalos navide?os. Ambas reacciones convergen Ą°cuando la tensiĻŪn por lo ocurrido impide casi pensar y se pierde un tiempo precisos; y ahĻŠ puede verse la madurez tĻĶcnica de una compa?ĻŠaĄą, explica.

En las simulaciones, Ą°tan intensas que, a veces, ha habido incluso conatos de enfrentamiento entre ejecutivos al verse inmersos en un incidente informĻĒtico al que no pueden responder adecuadamenteĄą, indica Doorenspleet, se explica la fase de reconocimiento interno de la infraestructura de la red elegida. Se va en busca de los datos, y si la intenciĻŪn de los ciberdelincuentes es causar el mayor trastorno posible, "darĻĒn la sensaciĻŪn de que se trata de un secuestro de datos (ransomware), que podrĻĒn ser luego recuperados, pero, en realidad, se han infectado y se destruyen, y tambiĻĶn son perturbados los servidores y cualquier mĻĒquina atacadaĄą, sigue GaliĻĒn. Ą°Si lo que pretenden es pedir un rescate para devolver la informaciĻŪn sustraĻŠda, el asaltante cifrarĻĒ todos los datos de la instituciĻŪn elegida y mandarĻĒ luego una notificaciĻŪn de pago, generalmente en criptomonedas. Es un chantaje en toda regla, y si las empresas restauran luego sus copias de seguridad sin haber hecho antes una investigaciĻŪn forense profunda, pueden recuperar datos todavĻŠa infectados. El atacante suele permanecer en la red unos cinco o seis meses, y deja lo que denominamos mecanismos de persistencia, unas puertas traseras, en la red. Si pasado ese tiempo, comprueba que sigue habiendo cabos sueltos en la seguridad, pueden atacar de nuevoĄą.

La difĻŠcil detecciĻŪn en tiempo real de un ciberataque responde a los tiempos manejados por los delincuentes. Una vez obtenida la informaciĻŪn que buscaban, pasan tres o cuatro semanas sin moverse en la red elegida. De esa forma, Ą°cuando se lancen, crearĻĒn gran confusiĻŪn en los equipos de seguridad, porque no hallarĻĒn movimientos extra?os recientesĄą. Ą°Aunque hay empresas con buenos equipos de seguridad, y otras tienen planes, los primeros suelen trabajar aislados del resto de los departamentos, y asĻŠ no se puede reaccionar bien ante una crisis. En cuanto a los planes, muy pocas los ensayan, y el ciberdelincuente ya no es un tipo metido en un sĻŪtano con sudadera y capucha. Ahora son equipos profesionales, y aunque es difĻŠcil se?alarlos, sĻŠ hay momentos claros de riesgo. Por ejemplo, cuando es Navidad en una parte del mundo, pero no en otras, y la gente se lanza en masa a consumir onlineĄą, advierte GaliĻĒn.

El experto indica que dos de cada tres compa?ĻŠas averiguan que han sido atacadas cuando se lo notifican otros, porque sus datos se han hecho pĻēblicos, o al recibir una nota del ciberdelincuente pidiendo un rescate. SegĻēn el Instituto estadounidense Ponemon, que investiga de forma independiente la protecciĻŪn de datos, Ą°solo el 36% de las 600 empresas de InformaciĻŪn y TecnologĻŠa (IT) encuestadas en el paĻŠs en 2018, aseguraron que sus equipos son lo bastante eficaces para detectar e investigar la ciberseguridad interna antes de que se produzca un ataqueĄą. Por otra parte, Ą°un 71% de los altos ejecutivos y gerentes no mantenĻŠan una comunicaciĻŪn fluida sobre los riesgos con los servicios de seguridad, y un 68% no captaba bien el peligro [de ciberataques] y el efecto negativo para la compa?ĻŠaĄą. Aunque las cifras no suelen hacerse pĻēblicas, la tendencia observada por especialistas como GaliĻĒn indica que las aseguradoras estĻĒn dispuestas a pagar rescates de esta clase hasta cierto lĻŠmite, Ą°digamos un millĻŪn de dĻŪlaresĄą. Pero incluso asĻŠ, no estĻĒ garantizada la recuperaciĻŪn de datos.

ApagĻŪn en Ucrania y nucleares afectadas en IrĻĒn e India

El 23 de diciembre de 2015, la compa?ĻŠa elĻĶctrica ucrania Prykarpattya Oblenergo, sufriĻŪ un apagĻŪn en su red que dejĻŪ a oscuras a 600.000 hogares durante varias horas. SegĻēn sus portavoces, se tratĻŪ de un ciberataque, y la alerta de que podĻŠan asaltarse las infraestructuras civiles de un paĻŠs fue mundial. Tanto el Gobierno de Kiev como Estados Unidos se?alaron pĻēblicamente a MoscĻē como el instigador del incidente. En 2010, un virus denominado Stuxnet, infectĻŪ los sistemas de control de la central nuclear de Bushehr, al sur de IrĻĒn. Un a?o despuĻĶs, el embajador ruso ante la OTAN [Rusia construĻŠa la planta] asegurĻŪ que el virus la habĻŠa expuesto a un desastre nuclear. En octubre de 2019, la CorporaciĻŪn de EnergĻŠa Nuclear de la India reconociĻŪ un ciberataque contra su principal central. El virus empleado se habĻŠa encontrado antes en asaltos similares vinculados a grupos de Corea del Norte.

Tu suscripciĻŪn se estĻĒ usando en otro dispositivo

?Quieres a?adir otro usuario a tu suscripciĻŪn?

Si continĻēas leyendo en este dispositivo, no se podrĻĒ leer en el otro.

FlechaTu suscripciĻŪn se estĻĒ usando en otro dispositivo y solo puedes acceder a EL PA?S desde un dispositivo a la vez.

Si quieres compartir tu cuenta, cambia tu suscripciĻŪn a la modalidad Premium, asĻŠ podrĻĒs a?adir otro usuario. Cada uno accederĻĒ con su propia cuenta de email, lo que os permitirĻĒ personalizar vuestra experiencia en EL PA?S.

En el caso de no saber quiĻĶn estĻĒ usando tu cuenta, te recomendamos cambiar tu contrase?a aquĻŠ.

Si decides continuar compartiendo tu cuenta, este mensaje se mostrarĻĒ en tu dispositivo y en el de la otra persona que estĻĒ usando tu cuenta de forma indefinida, afectando a tu experiencia de lectura. Puedes consultar aquĻŠ los tĻĶrminos y condiciones de la suscripciĻŪn digital.