C¿«mo la guerra por los nombres cortos acab¿« en el mayor í«hackeoí» de la historia de Twitter

Los tuits de la estafa se mandaron desde los sistemas de la compa?¿¬a despu¿Ğs de que los 'hackers' se hicieran con las credenciales de alguno de sus trabajadores

El 15 de julio docenas de cuentas c¿Ğlebres con millones de seguidores empezaron a tuitear una estafa. El empresario Elon Musk, el candidato presidencial dem¿«crata Joe Biden, el rapero Kanye West, el exboxeador Floyd Mayweather o las oficiales de Apple y Uber dec¿¬an que iban a devolver por duplicado todo lo que se les ingresara en bitcoins. En Twitter hab¿¬a habido otros hackeos, incluso el de la cuenta de su fundador, Jack Dorsey. Pero nunca nada as¿¬ de masivo. La reacci¿«n de Twitter fue dr¿óstica: durante un par de horas ninguna cuenta verificada pudo poner ning¿▓n mensaje.

Desde aquel d¿¬a ha ido apareciendo un goteo de informaciones, tanto oficiales como especulaciones de medios y expertos, que indican el origen y parte de la magnitud del problema. El detalle m¿ós importante es que, a pesar de la sensaci¿«n de hundimiento que hubo en la compa?¿¬a, el ataque se produjo en medio de una operaci¿«n lanzada por unos veintea?eros organizados en un foro donde se comercia con todo tipo de cuentas y hackeos.

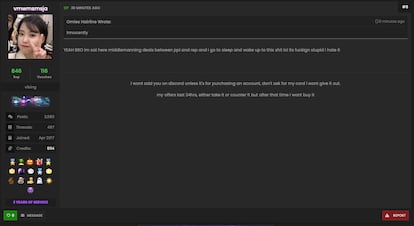

El d¿¬a antes del hackeo, un tal Kirk escribi¿« en un chat de la plataforma Discord a otro usuario: í░Trabajo en Twitter, no se lo digas a nadie, en serioí▒. Fuera cierto o no que Kirk trabajara en Twitter, de alg¿▓n modo ten¿¬a acceso a paneles internos de la compa?¿¬a. Su objetivo era ofrecerse para recuperar cuentas suspendidas con su acceso a herramientas de la compa?¿¬a o hacer negocio con las cuentas llamadas OG (original gangster), que son aquellas con nombres de uno o dos caracteres, lo que da mucho cach¿Ğ en determinados ambientes. Uno de los fundadores de Twitter usa por ejemplo @ev, que es de hecho su nombre: Evan Williams.

Al d¿¬a siguiente, antes de que por la tarde los famosos empezaran a tuitear la estafa con bitcoin, la operaci¿«n de los j¿«venes para hacerse con las codiciadas cuentas estaba en marcha. Algunas particularmente valiosas como @L, @6 o @W cambiaron de propietario, seg¿▓n el especialista en ciberseguridad Brian Krebs. La cuenta @6 pertenec¿¬a al fallecido hacker Adri¿ón Lamo, que se hizo famoso por delatar a Chelsea Manning, la exmilitar que facilit¿« informaci¿«n militar a Wikileaks y cumpli¿« condena por ello. El padre de Lamo hab¿¬a dejado el control de sus cuentas en redes a un amigo del fallecido que ese d¿¬a cont¿« que alguien hab¿¬a intentado secuestrar la cuenta.

El comprador de esa cuenta era un hacker brit¿ónico de 21 a?os que vive ahora en Espa?a, Joseph Oí»Connor, conocido en el mundillo como PlugWalkJoe. El d¿¬a que piratearon la cuenta de Jack Dorsey, el fundador de Twitter, uno de los mensajes que lanzaron llevaba su nombre. Al final @6 volvi¿« a su leg¿¬timo propietario. Entre esas cuentas hay muchas suspendidas y algunas muy poco activas. La codicia que provocan va probablemente ligada esa languidez.

Todo este trapicheo se produc¿¬a dentro de una comunidad especializada en sim swapping. El sim swapping es la t¿Ğcnica que permite tomar el control de un n¿▓mero de tel¿Ğfono despu¿Ğs de acceder a la operadora. Si el mismo atacante ha logrado la contrase?a de otras cuentas, con su n¿▓mero puede controlarlas todas. Cuando pide cambiar contrase?a, recibe un sms al n¿▓mero de m¿«vil que ahora controla.

Durante estos d¿¬as, Twitter ha confirmado dos cosas clave, aunque sin dar m¿ós detalles: primero, los tuits de la estafa se mandaron desde sus sistemas internos despu¿Ğs de que los hackers se hicieran con las credenciales de uno o m¿ós de alguno de los m¿ós de 1.000 trabajadores directos o en empresas subcontratadas con acceso a ese panel de control, seg¿▓n Reuters. Segundo, los atacantes accedieron a 130 cuentas, tuitearon desde 45, en 36 entraron en sus mensajes directos y de ocho se descargaron todos los datos de la cuenta a trav¿Ğs de la herramienta Your Twitter Data.

To recap:

— Support (@Support) July 23, 2020

?130 total accounts targeted by attackers

?45 accounts had Tweets sent by attackers

?36 accounts had the DM inbox accessed

?8 accounts had an archive of í░Your Twitter Dataí▒ downloaded, none of these are Verified

Pero hay varias preguntas a¿▓n por responder. La fundamental: ?por qu¿Ğ en medio de ese trapicheo de cuentas con nombre corto el usuario que controlaba el acceso a paneles internos de Twitter, aparentemente Kirk, decidi¿« ponerse a tuitear una estafa que destapaba el montaje y pon¿¬a fin a su negocio? Una cuenta OG puede pagarse entre 3.000 y 5.000 euros. Pero un acceso permanente a Twitter para recuperar cuentas suspendidas o recuperar nombres determinados es una buena inversi¿«n. Quiz¿ó, ese acceso estaba a punto de cortarse por alg¿▓n motivo desconocido. O el atacante necesitaba una inyecci¿«n de dinero. Es un mundo enormemente oscuro.

La realidad es que la cuenta de bitcoin donde hab¿¬a recibido los pagos por el cambio de control de los nombres de uno o dos caracteres acab¿« obteniendo ese d¿¬a alrededor de 150.000 euros extra gracias a la estafa. No solo eso: tambi¿Ğn ser¿ó ahora para su comunidad de hackers la celebridad que revent¿« Twitter durante unas horas. La vanidad en este negocio es un factor esencial. Aunque no le saldr¿ó gratis: el FBI tiene una investigaci¿«n federal abierta.

Todos los participantes en este montaje para vender cuentas de nombre corto ahora intentan desaparecer, pero queda tambi¿Ğn por saber cu¿ónto tiempo estuvieron dentro de Twitter y cu¿óntas otras cuentas en realidad lograron reactivar o cambiar de manos. Gracias a mensajes obtenidos por un hackeo del foro que emplean, Oguser, el especialista en ciberseguridad Krebs ha podido ver c¿«mo uno de ellos presum¿¬a en noviembre de 2019 de conocer a una chica en un departamento de clientes de Twitter que le hac¿¬a í░trabajitosí▒.

Para Twitter, la pregunta sigue siendo la misma: ?c¿«mo no hab¿¬a controles para algo tan importante, para evitar que una sola persona pueda hacer estas maniobras? No est¿ó claro a¿▓n c¿«mo el presunto empleado de Twitter cedi¿« sus credenciales: ?peque?o soborno, hackeo, extorsi¿«n, una mezcla de todo? ?hubo m¿ós de un empleado implicado? 10 d¿¬as despu¿Ğs del mayor sabotaje de la historia de Twitter muchas preguntas siguen abiertas.

Tu suscripci¿«n se est¿ó usando en otro dispositivo

?Quieres a?adir otro usuario a tu suscripci¿«n?

Si contin¿▓as leyendo en este dispositivo, no se podr¿ó leer en el otro.

FlechaTu suscripci¿«n se est¿ó usando en otro dispositivo y solo puedes acceder a EL PA?S desde un dispositivo a la vez.

Si quieres compartir tu cuenta, cambia tu suscripci¿«n a la modalidad Premium, as¿¬ podr¿ós a?adir otro usuario. Cada uno acceder¿ó con su propia cuenta de email, lo que os permitir¿ó personalizar vuestra experiencia en EL PA?S.

?Tienes una suscripci¿«n de empresa? Accede aqu¿¬ para contratar m¿ós cuentas.

En el caso de no saber qui¿Ğn est¿ó usando tu cuenta, te recomendamos cambiar tu contrase?a aqu¿¬.

Si decides continuar compartiendo tu cuenta, este mensaje se mostrar¿ó en tu dispositivo y en el de la otra persona que est¿ó usando tu cuenta de forma indefinida, afectando a tu experiencia de lectura. Puedes consultar aqu¿¬ los t¿Ğrminos y condiciones de la suscripci¿«n digital.

Sobre la firma