Seguridad corporativa

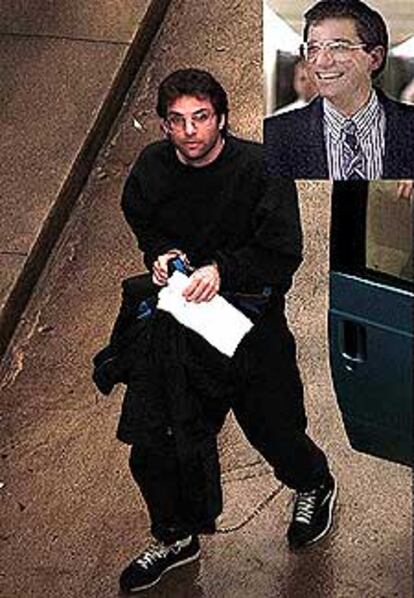

LA SEGURIDAD CORPORATIVA es una quimera. Tambi¨¦n lo es la intimidad financiera personal. Yo deber¨Şa saberlo; pas¨¦ cinco a?os de mi vida en una prisi¨®n federal por probarlo.

Un reciente informe del Instituto de Seguridad Inform¨˘tica y el FBI descubri¨® que el 90% de las empresas estadounidenses que hab¨Şan respondido a la encuesta hab¨Şan advertido violaciones de su seguridad durante el a?o anterior. Muchas compa?¨Şas creen que pueden proteger su informaci¨®n y sus redes de los delincuentes adquiriendo tecnolog¨Şas de seguridad como cortafuegos, programas antivirus y sistemas de verificaci¨®n biom¨¦trica. Pero aunque es esencial usar la tecnolog¨Şa para evitar y detectar a los piratas inform¨˘ticos, es ingenuo confiar s¨®lo en la tecnolog¨Şa.

Cualquiera con Internet y una tarjeta telef¨®nica de prepago puede obtener su n¨˛mero de carnet de conducir o de la Seguridad Social

La 'ingenier¨Şa social' es una versi¨®n moderna de lo que yo llamo el arte del enga?o, que los estafadores han utilizado durante siglos

Lo s¨¦ porque el pirateo inform¨˘tico era lo que hac¨Şa antes de marzo de 2000, cuando me declar¨¦ culpable de acceder ilegalmente a una serie de redes inform¨˘ticas en todo el pa¨Şs.

La mayor vulnerabilidad de la seguridad inform¨˘tica no proviene de los defectos tecnol¨®gicos del equipo o de los programas, sino del eslab¨®n m¨˘s d¨¦bil de la cadena de seguridad: las personas. Y no s¨®lo de los empleados deshonestos.

Personas con acceso a informaci¨®n confidencial en las que se conf¨Şa pueden ser engatusadas o enga?adas para que entreguen las llaves del reino. La t¨¦cnica se llama ingenier¨Şa social, y es una versi¨®n moderna de lo que yo llamo el arte del enga?o, que los estafadores han estado utilizando durante siglos.

Un atacante, de fuera o de dentro, puede aprovecharse con facilidad de la confianza que tenemos en los compa?eros de trabajo y de nuestro respeto por las personas con autoridad. Por ejemplo, alguien le llama diciendo que se ha detectado un problema con su servidor y que corre el peligro de perder todos sus datos. Necesita colocarlo en otro servidor; tendr¨˘ que cambiar su contrase?a y mantenerla hasta que el problema se haya resuelto.

Le da una nueva contrase?a para que la use y espera mientras usted hace el cambio y comprueba que funciona. Usted cuelga, algo molesto por la interrupci¨®n, pero quiz¨˘ sinti¨¦ndose confortado por el hecho de que los inform¨˘ticos le cuiden tan bien.

Pero, ?realmente era una persona del departamento de inform¨˘tica o un pirata inform¨˘tico que ahora tiene acceso a su ordenador? No s¨®lo las empresas y las agencias estatales son los objetivos. Uno de los delitos que aumentan a m¨˘s velocidad actualmente, el robo de identidad, con frecuencia usa esas mismas t¨¦cnicas contra los individuos. M¨˘s a¨˛n, su informaci¨®n personal no es privada en absoluto.

Cualquiera con acceso a Internet y una tarjeta telef¨®nica de prepago an¨®nima puede, en s¨®lo unos minutos, obtener su n¨˛mero de carnet de conducir, su n¨˛mero de la Seguridad Social, el nombre de soltera de su madre y los nombres de su c¨®nyuge, sus hijos y sus mascotas. Mucha de esta informaci¨®n se puede conseguir f¨˘cilmente en Internet o a trav¨¦s de una o dos llamadas telef¨®nicas de ingenier¨Şa social.

En la pel¨Şcula Atr¨˘pame si puedes, el protagonista Frank Abagnale, hijo, ilustra el arte del enga?o que se esconde tras los ataques de ingenier¨Şa social. Haci¨¦ndose pasar por personas con autoridad, un piloto, un m¨¦dico, un abogado influye en las actitudes de sus v¨Şctimas y se gana su confianza, lo que le permite pasar cheques sin fondos por todo el mundo.

El pirata inform¨˘tico que utiliza t¨˘cticas de ingenier¨Şa social roba su confianza de una forma muy similar. Piense en esta posibilidad: su tel¨¦fono suena y al otro lado de la l¨Şnea le habla un hombre de la compa?¨Şa telef¨®nica. Le dice que tiene un saldo pendiente de pago de 63,14 euros y si no paga antes de las cinco de la tarde, su tel¨¦fono ser¨˘ desconectado y se le exigir¨˘ hacer un dep¨®sito de 300 euros antes de restaurar el servicio.

Usted insiste en que pag¨® a tiempo. La persona que llama dice que no se ha recibido ning¨˛n pago y que se le envi¨® por correo un aviso de desconexi¨®n. Con esp¨Şritu servicial, el hombre se ofrece a repasar los archivos para ver si puede localizar el pago. Esta operaci¨®n se alarga durante unos cuantos minutos mientras usted oye teclear y alg¨˛n que otro comentario. Sigue sin poder encontrar nada, de modo que le pide que saque su talonario de cheques y le d¨¦ los datos de su banco, el n¨˛mero de cheque y la cantidad pagada. Nada. Entonces le pide que lea uno a uno los n¨˛meros impresos en la parte inferior de sus cheques.

Usted acaba de darle su n¨˛mero de cuenta corriente. Al poco tiempo, empiezan a cobrarse cheques desconocidos de su cuenta o el pirata inform¨˘tico tiene acceso a sus cuentas de cr¨¦dito gracias a la informaci¨®n recogida de su cuenta corriente. Una de las claves para evitar que esto le suceda, en casa o en el trabajo, es estar alerta y verificar la identidad de cualquiera que le pida informaci¨®n sensible.

"Las lenguas sueltas hunden los barcos". Este eslogan se empleaba en la II Guerra Mundial para instruir al personal militar y a los civiles sobre la importancia de mantener en secreto los movimientos de tropas. Ahora es una buena ocasi¨®n para actualizarlo y con ¨¦l hacer que la gente tome conciencia acerca de los embaucadores que pueden querer los secretos de su empresa o apoderarse de su historial de cr¨¦dito personal: "Est¨¦ alerta o perder¨˘ hasta la camisa".

@Los Angeles Times

Tu suscripci¨®n se est¨˘ usando en otro dispositivo

?Quieres a?adir otro usuario a tu suscripci¨®n?

Si contin¨˛as leyendo en este dispositivo, no se podr¨˘ leer en el otro.

FlechaTu suscripci¨®n se est¨˘ usando en otro dispositivo y solo puedes acceder a EL PA?S desde un dispositivo a la vez.

Si quieres compartir tu cuenta, cambia tu suscripci¨®n a la modalidad Premium, as¨Ş podr¨˘s a?adir otro usuario. Cada uno acceder¨˘ con su propia cuenta de email, lo que os permitir¨˘ personalizar vuestra experiencia en EL PA?S.

?Tienes una suscripci¨®n de empresa? Accede aqu¨Ş para contratar m¨˘s cuentas.

En el caso de no saber qui¨¦n est¨˘ usando tu cuenta, te recomendamos cambiar tu contrase?a aqu¨Ş.

Si decides continuar compartiendo tu cuenta, este mensaje se mostrar¨˘ en tu dispositivo y en el de la otra persona que est¨˘ usando tu cuenta de forma indefinida, afectando a tu experiencia de lectura. Puedes consultar aqu¨Ş los t¨¦rminos y condiciones de la suscripci¨®n digital.