No responda “sí” por teléfono: los robos de datos recientes avivan las campa?as de fraude masivo

Policía y el Instituto de Ciberseguridad advierten de la proliferación de fraudes que empiezan por una llamada en nombre de una supuesta compa?ía o entidad de confianza

La última oleada de intentos de robos de datos a empresas e instituciones con millones de clientes, como Ticketmaster o la energética espa?ola Iberdrola o la Dirección General de Tráfico, no tiene solo como objetivo la extorsión a estas grandes entidades. La verdadera mina está en la información de miles de usuarios, que son las víctimas del 84% de las estafas por internet. A partir de ahora puede recibir centenares de correos falsos, ofertas increíbles y llamadas sospechosas. No responda con la palabra “sí”. Los ciberdelincuentes pueden grabarle y utilizarlo para usurpar su voz en la compra de bienes por teléfono o la contratación de productos financieros. Las fuerzas de seguridad y el Instituto Nacional de Ciberseguridad (Incibe) llevan un a?o advirtiendo de estas estafas. Desde ahora, responda “hola” y, si la conversación deriva a preguntas que persiguen una respuesta con un “sí”, evite la palabra, cuelgue y denuncie.

“Las llamadas telefónicas siguen siendo una forma común de comunicación e, independientemente de quién nos realice una llamada (amigos, familiares o desconocidos), es habitual responder con un simple sí. Sin embargo, pocos somos conscientes de los riesgos ocultos que pueden surgir al dar una respuesta tan aparentemente inofensiva”, advierte el Incibe en su blog y replica la policía en sus redes.

Así funciona la estafa del “sí”:

Llaman. Los ciberdelincuentes llaman a la potencial víctima afirmando ser de su banco o de un servicio de venta o de atención al cliente e incluso de la compa?ía de su ordenador o teléfono. Puede hacer que el número que figura en su pantalla coincida con el de estas entidades y, como ya tiene acceso a sus datos robados, intenta generar confianza en la víctima aportando información de la que dispone la entidad. Si ha respondido “sí” solo al descolgar, los ciberdelincuentes ya tienen lo que querían y cuelgan. Si responde “hola”, “dígame” o con cualquier otra expresión, intentarán continuar la conversación.

Preguntan. En este caso, el estafador establecerá un diálogo que busca su respuesta afirmativa e inequívoca. Quieren un “sí”. Puede ser: “?Quiere este producto a un precio increíble por ser cliente?” o “?está usted casado? o “?piensa ir de vacaciones este verano?”. El ciberdelincuente necesita grabar la respuesta de forma inequívoca, así que lo intentará varias veces si no lo consigue a la primera y espaciará el tiempo entre pregunta y respuesta para obtener la grabación.

Usurpan. Una vez obtenida la voz de la víctima, el estafador intentará utilizarla para darse de alta en algún servicio bancario telefónico en nombre de la víctima o comprar algún producto en su nombre a través del móvil.

- ????SIIII???? ??

— Policía Nacional (@policia) October 30, 2023

?NO? No respondas con un Sí

?Los #estafadores realizan preguntas para que respondas con un Sí y graban tu voz para utilizarla posteriormente para dar de alta un servicio

?Cuelga rápidamente si desconfías

??Cuidado con la #estafadelsí pic.twitter.com/qrVdYJFZhD

Qué hacer

Una de las primeras medidas es cambiar el hábito de respuestas y no contestar con un “sí”

Pero si lo ha hecho y sospecha de un intento de estafa, cuelgue sin aportar más datos personales. No favorezca la comunicación ni siga sus indicaciones sobre información personal o para pinchar en algún mensaje o correo que le envíen durante la llamada o después de esta.

Si en su teléfono figura el nombre de una entidad de confianza como llamante, póngase en contacto con la misma para verificar que es esta la que está detrás de la llamada.

Cambien las contrase?as de acceso a sus cuentas comerciales o financieras por otras únicas para cada servicio y complejas (números, letras mayúsculas y minúsculas y símbolos gráficos). Realice también un seguimiento ese día y los siguientes de las mismas. Si detecta algún movimiento sospechoso informe a la entidad.

Compruebe si sus datos de usuario y contrase?a se han visto comprometidos. Hay herramientas gratuitas como haveibeenpwned.com o el servicio de revisión de contrase?as de Google.

Si detecta una actividad sospechosa, guarde cualquier archivo relacionado con la estafa como números del llamante, correos o mensajes que puedan estar relacionados con el delito para informar a las autoridades y tener pruebas de la estafa en caso de reclamación.

Denuncie si se produce la estafa ante las Fuerzas y Cuerpos de Seguridad del Estado y proporcione todos los detalles y evidencias.

Esta técnica de fraude se conoce como vishing (enga?o mediante el uso de la voz) y utiliza ingeniería social para hacerse pasar por una entidad de confianza en la llamada y tecnologías de la información para suplantarle en la contratación o compra de bienes y servicios.

Los ciberdelincuentes no solo usurpan la identidad de compa?ías privadas. También pueden hacerse pasar por agentes que reclaman el pago de una infracción, por el servicio postal por un falso paquete recibido e incluso por la Agencia Tributaria para informar de una devolución inexistente.

Aumento de la incidencia del enga?o

El Informe Phishing [enga?o] 2024 de la compa?ía de seguridad Zscaler revela un “aumento interanual de casi el 60% en ataques de phishing a nivel global promovidos, en parte, por la proliferación de la inteligencia artificial generativa” para suplantar correos, sms, la voz o incluso imágenes mediante vídeos falsos hiperrealistas.

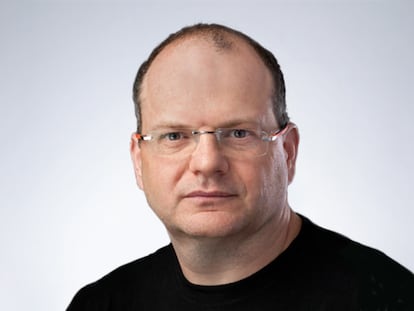

“El phishing sigue siendo una amenaza persistente y, a menudo, subestimada dentro del panorama de la ciberseguridad, pese a que se vuelve cada vez más sofisticada a medida que los actores de amenazas aprovechan los avances de vanguardia en IA generativa y manipulan plataformas de confianza para intensificar los ataques”, destaca Deepen Desai, jefe de investigación de seguridad de Zscaler.

Jurgen Kutscher, vicepresidente de Mandiant Consulting en Google Cloud coincide: “Cada cierto tiempo, los atacantes ponen al día las tácticas y procedimientos que utilizan para lograr sus objetivos, lo cual supone nuevos desafíos para los equipos de seguridad”.

Según el informe anual de esta compa?ía sobre Europa, Oriente Medio y Asia (EMEA), los exploits [programas que aprovechan un error o una vulnerabilidad de una aplicación o sistema para provocar un comportamiento involuntario o imprevisto] y el phishing siguen siendo amenazas clave, con una incidencia de entre el 16% y el 36%.

La empresa Check Point advierte que una de las tácticas comunes para el enga?o es suplantar a una autoridad. “Por ejemplo”, explica la compa?ía, “el atacante puede fingir estar llamando para cobrar impuestos impagados. El miedo a las consecuencias puede hacer que las víctimas hagan lo que el atacante les dice. Este tipo de ataques costaron a las víctimas 124 millones de dólares en 2020, solo en Estados Unidos.

En este sentido, Marc Rivero, jefe de investigación de seguridad de Kaspersky advierte: “El phishing sigue siendo una amenaza constante en el panorama digital que evoluciona constantemente para enga?ar a usuarios desprevenidos. Nuestra mejor defensa es la vigilancia y el escepticismo. Pero también reconocemos que la lucha es un esfuerzo conjunto que requiere la colaboración de usuarios, empresas y autoridades. Es fundamental ser cautos, verificar antes de acceder a los enlaces y proteger nuestra identidad digital para garantizar la seguridad de todos”.

Puedes seguir a EL PA?S Tecnología en Facebook y X o apuntarte aquí para recibir nuestra newsletter semanal.

Tu suscripción se está usando en otro dispositivo

?Quieres a?adir otro usuario a tu suscripción?

Si continúas leyendo en este dispositivo, no se podrá leer en el otro.

FlechaTu suscripción se está usando en otro dispositivo y solo puedes acceder a EL PA?S desde un dispositivo a la vez.

Si quieres compartir tu cuenta, cambia tu suscripción a la modalidad Premium, así podrás a?adir otro usuario. Cada uno accederá con su propia cuenta de email, lo que os permitirá personalizar vuestra experiencia en EL PA?S.

?Tienes una suscripción de empresa? Accede aquí para contratar más cuentas.

En el caso de no saber quién está usando tu cuenta, te recomendamos cambiar tu contrase?a aquí.

Si decides continuar compartiendo tu cuenta, este mensaje se mostrará en tu dispositivo y en el de la otra persona que está usando tu cuenta de forma indefinida, afectando a tu experiencia de lectura. Puedes consultar aquí los términos y condiciones de la suscripción digital.

Sobre la firma