La inteligencia artificial aprende a enga?ar a los ĄŪcaptchaĄŊ

Las mĻĒquinas consiguen superar las barreras para evitar el acceso automatizado a las webs

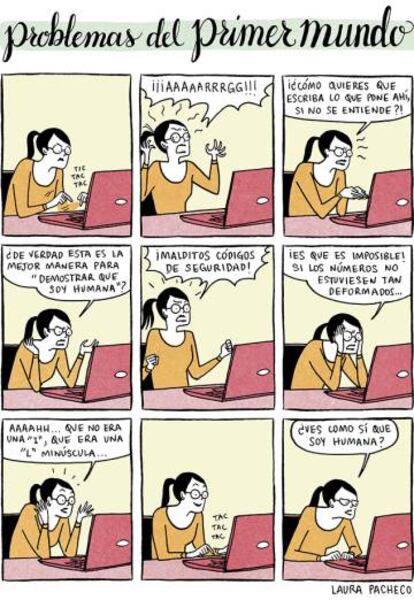

La era de los captcha textuales, esas secuencias de caracteres que los humanos debemos reconocer para demostrar que no somos mĻĒquinas, ha llegado a su ocaso. Una reciente investigaciĻŪn, cofinanciada por China y Reino Unido, demuestra que variantes de esta medida de seguridad aĻēn masivamente difundidas en Internet han quedado obsoletas. El estudio presenta un sistema de inteligencia artificial capaz de atacar algunas de las webs mĻĒs populares del mundo, como Wikipedia, Microsoft o eBay, gracias a la habilidad de poder resolver fĻĒcilmente los?captcha de texto que utilizan muchas de ellas. Los autores plantean la necesidad de redise?ar estas pruebas y desarrollar sistemas mĻĒs idĻŪneos y modernizados para evitar ataques de hackers y bots a las webs.

Ya han pasado casi 20 a?os desde que cuatro investigadores instalados en EE UU empezaron a preocuparse por cĻŪmo diferenciar entre seres humanos y mĻĒquinas a la hora de garantizar la seguridad de las webs. AsĻŠ fue cĻŪmo llegaron a desarrollar y difundir los primeros sistemas?captcha (acrĻŪnimo de una expresiĻŪn inglĻĶs que significa Ą°test de Turing completamente automĻĒtico y pĻēblico para diferenciar ordenadores de humanosĄą). En los a?os siguientes, ha sido toda una carrera entre intentos de desarrollo de ciberataques capaces de sortearlas sin habilidades humanas y evoluciĻŪn de contramedidas necesarias para incrementar su eficacia. Los captcha todavĻŠa son largamente utilizados, pero les cuesta aguantar el ritmo de crecimiento incesante de la inteligencia artificial.

Muchos sistemas de reconocimiento artificial de los?captcha funcionan a partir de pruebas reales ya resueltas por humanos. Ą°Los sistemas de ataque anteriores requerĻŠan que se recogieran y etiquetaran previamente millones de captchaĄą, explica Zheng Wang, investigador de la Universidad de Lancaster (Reino Unido) y coautor del estudio. En cambio, el tipo de ataque que proponen ĻĶl y sus compa?eros aprovecha de los Ļēltimos avances de las tĻĶcnica de machine learning para reducir la necesidad de intervenciĻŪn humana, segĻēn mantienen. Ą°Nuestro ataque tan solo necesita 500?captcha resueltos humanamenteĄą, asegura Wang.

Para conseguirlo, su modelo se basa en un sistema llamado Generative Adversarial Network (GAN), dotado tanto de una red de creaciĻŪn de ejemplos artificiales como de una capaz de distinguir entre estos y los ejemplos reales. Aplicada a los captcha, esta arquitectura puede generar rĻĒpidamente copias de las secuencias textuales reales, comparar los dos tipos, afinar la fidelidad de las copias hasta que ya no se puedan distinguir de los originales, eliminar los elementos de distorsiĻŪn utilizados para impedir a las mĻĒquinas el reconocimiento de los caracteres (como sobreposiciones, lĻŠneas oclusivas o letras y nĻēmeros mĻĒs amplios o huecos) y entrenarse para aprender a resolver con una precisiĻŪn cada vez mĻĒs alta las nuevas secuencias detectadas.

El hecho de no necesitar una base amplia de?captcha resueltos por humanos es un factor de eficacia clave, aseguran los autores. Ą°Si consideramos que a un humano reconocer un?captcha le va a llevar unos 30 segundos, calculamos que los ataques desarrollados anteriormente necesitarĻŠan de unos 12 meses de trabajo para recoger todos los datos previos, mientras que el nuestro solo requiere unas cuatro horasĄą, asegura Wang. Este inmenso ahorro de tiempo logrado por la inteligencia artificial permite romper estas barreras de manera Ą°barataĄą, agrega.

Porcentajes de ĻĶxito

En el estudio, ĻĶl y sus compa?eros prueban la eficacia del sistema en 33 esquemas de?captcha textuales. De ellos, 11 se utilizan en 32 de las 50 webs mĻĒs populares del mundo segĻēn el ranking de abril 2018 de Alexa.com, filial de Amazon especializada en estadĻŠsticas sobre trĻĒfico en Internet. Entre las pĻĒginas consideradas, estĻĒn webs como Wikipedia, Microsoft, Google, la plataforma de pagos online china Alipay o Baidu, el principal buscador del paĻŠs asiĻĒtico.

El porcentaje de ĻĶxito en la resoluciĻŪn de los?captcha puede superar el 85%, como en el caso de eBay, o alcanzar casi un 70%, como ocurre con Microsoft. Entre los sistemas de defensa mĻĒs seguros, en cambio, se encuentran los de Baidu (6% de ĻĶxito) y Google (3%). En todos estos ejemplos, el tiempo de resoluciĻŪn de un CAPTCHA es de pocos milisegundos. Para la mayorĻŠa de los esquemas analizados, este mĻĶtodo resulta mucho mĻĒs eficaz que ataques ?propuestos anteriormente (por ejemplo, resuelve un 78% de las secuencias de seguridad de Wikipedia, mientras que los modelos anteriores no llegaban a un 30%).

Ą°Mostramos, de hecho, que todos los esquemas basados en?captcha textuales utilizados por las pĻĒginas webs mĻĒs visitadas son vulnerables a nuestro ataqueĄą, concluye Wang. Ą°Esto ocurre porque somos capaces de romper los esquemas que utilizanĄą, agrega. El resultado final es una invitaciĻŪn a plantearse alternativas de seguridad para seguir protegiĻĶndolas de la exposiciĻŪn a ciberataques. Ą°Nuestro trabajo sugiere que la primera barrera de defensa de muchas pĻĒginas web ya no es fiableĄą, mantiene Wang.

Entender las amenazas y buscar nuevas barreras

La amenaza principal debida a la ineficacia de los?captcha es que Ą°los cibercriminales utilicen los servicios ofrecidos por una web de forma automĻĒticaĄą, sostiene Guillermo Suarez-Tangil, del KingĄŊs College de Londres. Uno de los ejemplos mĻĒs comunes, segĻēn mantiene, es la difusiĻŪn viral por parte de bots de bulos en distintas redes sociales. Otro posible riesgo es que los atacantes consigan acceder a cuentas de correos ya existentes para asĻŠ enviar masivamente spam. Ą°Superar estos mecanismos de seguridad tambiĻĶn podrĻŠa permitir a los adversarios robar datos personales o hasta falsificar identidadesĄą, agrega por su parte Wang.

En la red, explica Suarez-Tangil, Ą°los atacantes parten de la ventaja de necesitar tener ĻĶxito solo una Ļēnica vez para poder atacar un sistemaĄą. Por el otro lado, Ą°los sistemas de defensa tienen que estar preparados para bloquear todo tipo de ataques. Basta con que fallen una vez, para que el resto de medidas de seguridad sean inĻētiles, por muy avanzadas que seanĄą, contrasta. Por eso, asegura que trabajos como este permiten evidenciar a quĻĶ riesgos estamos expuestos. Ą°Por cada artĻŠculo que describe un problema, salen varios mĻĒs que proponen contramedidasĄą, agrega.

Pruebas mĻĒs complejas para neutralizar a los 'hackers'

Guillermo SuĻĒrez-Tangil, del King's College of London, recuerda que no existen solo captchas de tipo textual, sino tambiĻĶn otros "mĻĒs difĻŠciles de romper, como los basados en vĻŠdeos, en conceptos mĻĒs abstractos o en confianza". Entre estos ejemplos, detalla, estĻĒn las Ļēltimas versiones de recaptcha, desarrolladas por Google, que indican cĻŪmo de fiable es una conexiĻŪn. "A conexiones menos fiables se les reta con pruebas mĻĒs complejas", explica.

Otra medida Ļētil para incrementar la seguridad de una web, en su opiniĻŪn, es "habilitar sistemas de verificaciĻŪn de dos pasos". TambiĻĶn asegura que el coste para desarrollar un sistema anticaptcha vale mĻĒs dinero que mejorar los servicios ofrecidos por plataformas como recaptcha, que ademĻĒs suelen ser gratuitos.

En el estudio que Zheng Wang firma como coautor, financiado por entidades cientĻŠficas pĻēblicas dependientes de los Gobiernos de China y Reino Unido y por la asociaciĻŪn cientĻŠfica britĻĒnica Royal Society, se asegura que el sistema de ataque mostrado podrĻŠa extenderse con facilidad a captchas textuales con nĻēmero de caracteres variable o de dos o mĻĒs palabras y, con un ulterior desarrollo de su arquitectura, tambiĻĶn a los de imĻĒgenes o vĻŠdeos.

Aunque alerta de que para muchas pĻĒginas desarrollar un sistema de defensa mĻĒs potente podrĻŠa no ser Ą°un problema banalĄą, Wang considera que una medida alternativa posible es la de crear mecanismos que se basan en factores mĻēltiples, como informaciĻŪn biomĻĶtrica o la localizaciĻŪn de los dispositivos y los horarios de conexiĻŪn. Datos de este tipo podrĻŠan permitir bloquear intentos de acceso con la clave de un usuario desde ubicaciones y en franjas horarias sospechosas, pone como ejemplo.

Tu suscripciĻŪn se estĻĒ usando en otro dispositivo

?Quieres a?adir otro usuario a tu suscripciĻŪn?

Si continĻēas leyendo en este dispositivo, no se podrĻĒ leer en el otro.

FlechaTu suscripciĻŪn se estĻĒ usando en otro dispositivo y solo puedes acceder a EL PA?S desde un dispositivo a la vez.

Si quieres compartir tu cuenta, cambia tu suscripciĻŪn a la modalidad Premium, asĻŠ podrĻĒs a?adir otro usuario. Cada uno accederĻĒ con su propia cuenta de email, lo que os permitirĻĒ personalizar vuestra experiencia en EL PA?S.

En el caso de no saber quiĻĶn estĻĒ usando tu cuenta, te recomendamos cambiar tu contrase?a aquĻŠ.

Si decides continuar compartiendo tu cuenta, este mensaje se mostrarĻĒ en tu dispositivo y en el de la otra persona que estĻĒ usando tu cuenta de forma indefinida, afectando a tu experiencia de lectura. Puedes consultar aquĻŠ los tĻĶrminos y condiciones de la suscripciĻŪn digital.