La seguridad en Internet amplĻŠa su estrategia: que lo robado no valga nada

Las empresas de protecciĻŪn dan por inevitables los ataques y desarrollan programas para que toda la informaciĻŪn sea ilegible por terceros y recuperable en cuestiĻŪn de segundos

Ą°Cada 14 segundos se produce un ataque informĻĒtico en el mundo. El coste de esta guerra masiva supera los 20.000 millones de euros en un a?o y los antivirus no protegen los datos, las copias simples de seguridad no son seguras y las entidades empiezan a dar sĻŠntomas de fatiga en el desarrollo de herramientas de protecciĻŪnĄą. Este es el panorama que describe Sergei Beloussov, el empresario de origen ruso creador de la firma de seguridad en internet Acronis.

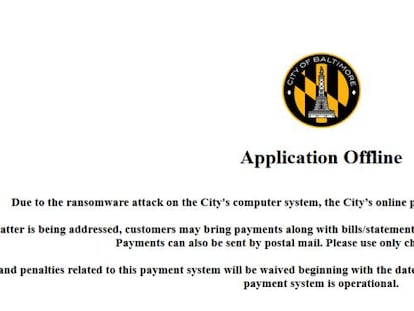

Los objetivos se multiplican y el da?o es cada vez mayor. El alcalde de Miami, Francis SuĻĒrez, ha visto cĻŪmo ciudades vecinas se han visto afectadas por secuestros de sus sistemas. Ą°Las entidades pĻēblicas son vulnerables y, cuando sufren un ataque, no solo pierden los datos sino, sobre todo, la confianza de la gente a la que sirvenĄą, afirma. La seguridad en internet cambia de rumbo ante esta realidad: los ataques son inevitables, pero no lo es tener la capacidad de recuperarlo todo de forma inmediata y, de esta forma, que lo sustraĻŠdo carezca de valor.

Ą°Cada web, cada wifi, cada correo, cada mensaje es peligrosoĄą, afirma Beloussov. Los medios de infecciĻŪn se multiplican. Es la sexta generaciĻŪn de ataques. Ą°MĻĒs fuertes, mĻĒs rĻĒpidos, mĻĒs sofisticados y que aprovechan todo el mundo conectado, desde las nubes de informaciĻŪn, los coches o las redes sociales hasta subtĻŠtulos, drones o elementos aparentemente inofensivos como los juegos o las aspiradoras robotizadasĄą, segĻēn Oded Vanunu, jefe de investigaciĻŪn de vulnerabilidad en Check Point.

El cada vez mayor volumen de alertas de seguridad dificulta la correcta valoraciĻŪn y clasificaciĻŪn de las amenazas, lo que provoca un sĻŠndrome conocido como Ą°fatigaĄą en los equipos de protecciĻŪn. Esta situaciĻŪn limita la asignaciĻŪn de recursos de acuerdo con el riesgo. SegĻēn el Incident Response Survey del pasado a?o 2018, un 74% de los profesionales reconociĻŪ haber respondido en un a?o a, al menos, a un falso positivo.

TambiĻĶn ha cambiado la estructura de los atacantes. Ą°Al principio, el objetivo era el da?o por el da?o. Los malos son ya una industria: tienen divisiĻŪn del trabajo, crean armas cibernĻĶticas y se infiltran sin que se sepa en cualquier dispositivo conectado para obtener informaciĻŪn para venderla o usarla. No tiene que ser de inmediatoĄą, asegura Stanislav Protassov, jefe de TecnologĻŠa de Acronis durante la primera cumbre de ciberseguridad organizada por la empresa en Miami (EE UU) y a la que ha asistido EL PA?S como invitado junto a otros medios internacionales.

Ą°No se puede construir un escudo contra todas las balasĄą, admite. La nueva estrategia ante la proliferaciĻŪn masiva de dispositivos y el sĻŠndrome de fatiga en las entidades es, segĻēn explica Protassov, ademĻĒs de adelantarse y prevenir, la recuperaciĻŪn de cualquier sistema de inmediato tras cualquier incidente o incluso en caso de desastres naturales. Y despuĻĶs, investigar para cerrar la puerta a ataques similares y, si es posible, juzgar a los autores.

"Pagar es absurdo"

La clave fundamental es, en cualquier caso, que la informaciĻŪn que se obtenga carezca de valor. Ą°Se ha demostrado que, en muchos secuestros, los atacantes no tienen las claves para descifrar la informaciĻŪn. Si los datos estĻĒn cifrados y tienes un sistema de respaldo que te permite recuperar todo tal y como estaba en el instante previo al ataque, es absurdo pagar un rescateĄą, explica el jefe de TecnologĻŠa.

Beloussov resume la estrategia en cinco letras: SAPAS, que responden a las siglas en ingles de informaciĻŪn segura, disponible, privada, autĻĶntica y protegida. En este sentido, el creador de Acronis aboga por un sistema que cifre todos los datos y que estos estĻĶn disponibles de forma permanente en cualquier lugar.

Graeme Hackland, jefe de informaciĻŪn del equipo de FĻŪrmula 1 de Williams, explica cĻŪmo su organizaciĻŪn sufriĻŪ dos intentos de secuestro y comprometiĻŪ la sensible informaciĻŪn de ingenierĻŠa. Ą°Para una organizaciĻŪn como la nuestra, es fundamental no solo que los datos estĻĶn seguros, sino que estos estĻĶn disponibles con todas las garantĻŠas en cualquier parte del mundoĄą, comenta.

TambiĻĶn es clave que todo el sistema garantice la privacidad de la informaciĻŪn almacenada y que haya seguridad de que esta es autĻĶntica, que no ha sido manipulada. Para ello se utiliza tecnologĻŠa blockchain, que permite cotejar que los datos son idĻĶnticos en los distintos servidores que soportan la cadena de autentificaciĻŪn. Y si en Ļēltima instancia el ataque se produce (Ą°Mientras haya humanos habrĻĒ ciberdelincuenciaĄą, admite Beloussov), la organizaciĻŪn tiene que tener la capacidad de recuperar de forma inmediata toda la informaciĻŪn y su arquitectura informĻĒtica por medios propios.

Tu suscripciĻŪn se estĻĒ usando en otro dispositivo

?Quieres a?adir otro usuario a tu suscripciĻŪn?

Si continĻēas leyendo en este dispositivo, no se podrĻĒ leer en el otro.

FlechaTu suscripciĻŪn se estĻĒ usando en otro dispositivo y solo puedes acceder a EL PA?S desde un dispositivo a la vez.

Si quieres compartir tu cuenta, cambia tu suscripciĻŪn a la modalidad Premium, asĻŠ podrĻĒs a?adir otro usuario. Cada uno accederĻĒ con su propia cuenta de email, lo que os permitirĻĒ personalizar vuestra experiencia en EL PA?S.

?Tienes una suscripciĻŪn de empresa? Accede aquĻŠ para contratar mĻĒs cuentas.

En el caso de no saber quiĻĶn estĻĒ usando tu cuenta, te recomendamos cambiar tu contrase?a aquĻŠ.

Si decides continuar compartiendo tu cuenta, este mensaje se mostrarĻĒ en tu dispositivo y en el de la otra persona que estĻĒ usando tu cuenta de forma indefinida, afectando a tu experiencia de lectura. Puedes consultar aquĻŠ los tĻĶrminos y condiciones de la suscripciĻŪn digital.

Sobre la firma