La descarga de una pelšȘcula pirata propicišź el robo de seis millones de euros en criptomonedas

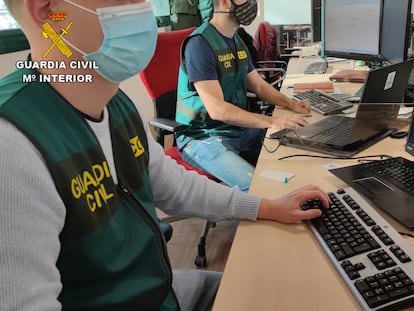

La Guardia Civil esclarece el asalto informšątico a la empresa de custodia de ciberactivos 2gether en julio de 2020 y detiene a cinco implicados

La imprudencia de un empleado, un virus informšątico oculto en la copia pirata de una pelšȘcula de superhšŠroes y una paciencia de meses de los ladrones. Estos fueron los tres elementos claves que propiciaron, en el verano de 2020, el robo de seis millones de euros en criptomonedas, uno de los mayores de este tipo de activos conocidos hasta ahora en Espa?a. Agentes de la Unidad Central Operativa (UCO) de la Guardia Civil han logrado resolver este asalto tras descubrir que los ciberdelincuentes consiguieron colarse en los sistemas de 2gether, una sociedad espa?ola de custodia de criptoactivos, a travšŠs de la descarga que un trabajador de esta compa?šȘa hizo de una pelšȘcula y, posteriormente, seguir el rastro de las criptomonedas.

La bautizada como operacišźn 3Coin se ha saldado hasta ahora con cinco detenidos o investigados (cuatro de ellos de nacionalidad espa?ola y uno de un pašȘs del antiguo bloque del Este), entre ellos el considerado cerebro del asalto, y la recuperacišźn de parte de lo sustrašȘdo, segšČn detalla el instituto armado en una nota. Durante la investigacišźn, los agentes han descubierto que uno de los arrestados controlaba a otros de los arrestados mediante el rito de brujeršȘa conocido como sapo bufo, consistente en inhalar vapores de veneno de este animal, considerados una sustancia alucinšźgena.

Las pesquisas se iniciaron el 31 de julio de 2020, cuando 2gether denuncišź haber sido všȘctima de un ataque informšątico mediante el cual le habšȘan sustrašȘdo una importante cantidad de criptomonedas. En concreto, 114 bitcoins y 276 etherums, que en aquel momento tenšȘan un valor de 1,2 millones de euros. El nšČmero de clientes afectados por la sustraccišźn superaba los 5.500. El Departamento Contra el Cibercrimen de la UCO pudo determinar que el ataque informšątico habšȘa sido realizado mediante un sofisticado malware (programa informšątico malicioso) del tipo troyano denominado Nanocore, y que este habšȘa sido introducido a travšŠs de la descarga ilegal que, desde su puesto de trabajo, habšȘa hecho un empleado en enero de 2020 de una pelšȘcula de superhšŠroes de un portal de contenido multimedia pirata.

Ą°Altamente sofisticadoĄ±, segšČn la Guardia Civil, el virus informšątico se hizo a partir de ese momento con el control absoluto del equipo del empleado, donde permanecišź siete meses instalado sin ser detectado. En ese tiempo, los cibercriminales descubrieron con detalle todos los procesos internos de la empresa y prepararon el ataque informšątico. Este se produjo, finalmente, el šČltimo dšȘa de julio de aquel a?o, para aprovechar que la compa?šȘa iba a reducir al mšȘnimo su actividad al iniciarse las vacaciones de verano de la mayoršȘa de sus trabajadores. Para ello, 24 horas antes accedieron al sistema y desactivaron las medidas de seguridad informšątica. AsšȘ, el dšȘa elegido para perpetrar el robo, pudieron dar las šźrdenes de transaccišźn de moneda electršźnica sin ser detectados a travšŠs de una red de ordenadores interpuestos y lšȘneas de telšŠfono de terceros pašȘses. Ą°En 15 o 20 minutos habšȘan extrašȘdo las criptomonedasĄ±, destacan fuentes cercanas a la investigacišźn.

Las monedas electršźnicas sustrašȘdas fueron transferidas a billeteras virtuales bajo el control de los delincuentes, donde estos tuvieron inmovilizados los fondos durante mšąs de seis meses para evitar llamar la atencišźn policial. Ą°Es la pršąctica habitual en este tipo de ciberrobosĄ±, a?aden estas mismas fuentes, que destacan que una vez pasado ese tiempo, comenzaron a mover las criptomonedas a travšŠs de un complejo entramado de billeteras electršźnicas para blanquearlo. Fuentes de la Guardia Civil destacan que dos de los detenidos tenšȘan ya antecedentes por ciberdelincuencia y que todos ellos tenšȘan como šČnica actividad este tipo de actividades. Ą°Uno de ellos tenšȘa una billetera por la que habšȘan llegado a pasar 150 millones de euros en este tipo de activosĄ±, se?alan las fuentes consultadas.

Las pesquisas de los agentes especializados de la UCO permitieron, en un primer momento, identificar al supuesto operador de la pšągina web de descargas ilegales desde donde se distribuyšź el virus informšątico usado en el ataque. Este cobraba poco mšąs de 200 euros por permitir a la red utilizar su plataforma para introducir virus informšąticos entre el material audiovisual pirata que ofertaba. Ademšąs, la Guardia Civil identificšź a otras tres personas, sin relacišźn aparente entre ellos, que supuestamente habšȘan recibido parte de las criptomonedas sustrašȘdas. Eso propicišź que en noviembre del a?o pasado, los agentes detuvieran a estas cuatro personas, entre ellos el considerado cabecilla de la trama, en Tenerife (1), Bilbao (1) y Barcelona (2). Uno de los arrestados en esta šČltima ciudad es un joven que tenšȘa la consideracišźn legal de menor por una discapacidad.

En el registro de las viviendas de estos cuatro presuntos implicados se recuperaron criptomonedas por valor de 900.000 euros procedentes del robo, ademšąs de abundante material informšątico. En uno de los equipos, los agentes tambišŠn localizaron el malware utilizado asšȘ como detalles de los movimientos iniciales de las criptodivisas sustrašȘdas. Con la informacišźn recuperada, los investigadores llegaron este martes a un quinto implicado, que habšȘa recibido, al menos, 500.000 euros en criptomoneda robada. Este individuo, detenido en Valencia, ejercšȘa supuestamente un fšŠrreo control sobre otros miembros del grupo mediante rituales de brujeršȘa. Sus ordenadores, sin embargo, aparecieron pršącticamente vacšȘos. El primer anšąlisis de sus discos duros ha revelado que los habšȘa formateado dos dšȘas despušŠs del arresto de sus compa?eros.

Tu suscripcišźn se estšą usando en otro dispositivo

?Quieres a?adir otro usuario a tu suscripcišźn?

Si continšČas leyendo en este dispositivo, no se podršą leer en el otro.

FlechaTu suscripcišźn se estšą usando en otro dispositivo y solo puedes acceder a EL PA?S desde un dispositivo a la vez.

Si quieres compartir tu cuenta, cambia tu suscripcišźn a la modalidad Premium, asšȘ podršąs a?adir otro usuario. Cada uno accederšą con su propia cuenta de email, lo que os permitiršą personalizar vuestra experiencia en EL PA?S.

?Tienes una suscripcišźn de empresa? Accede aqušȘ para contratar mšąs cuentas.

En el caso de no saber quišŠn estšą usando tu cuenta, te recomendamos cambiar tu contrase?a aqušȘ.

Si decides continuar compartiendo tu cuenta, este mensaje se mostraršą en tu dispositivo y en el de la otra persona que estšą usando tu cuenta de forma indefinida, afectando a tu experiencia de lectura. Puedes consultar aqušȘ los tšŠrminos y condiciones de la suscripcišźn digital.

Sobre la firma