"Podemos competir con Microsoft, si juega limpio"

La mayor empresa de seguridad dise?a su estrategia ante el desembarco del 'gigante'

El volumen de datos digitales se duplica cada a?o. Los incidentes relacionados con la seguridad inform¨˘tica se han multiplicado por 60 desde 1995. As¨Ş que el negocio de las compa?¨Şas que tratan de proteger lo uno y frenar lo otro aumenta a un ritmo anual cercano al 15%.

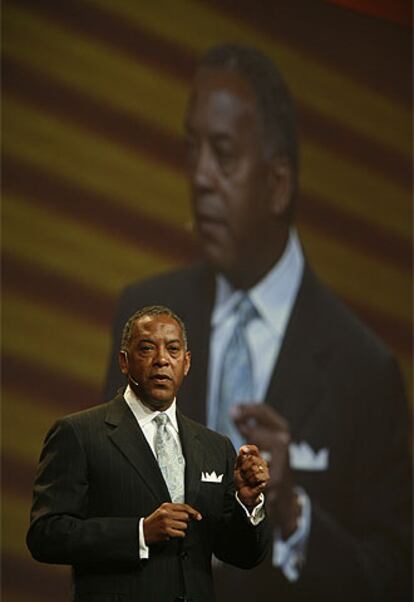

El rey de este mercado es Symantec. Despu¨¦s de gastarse 10.000 millones en comprar Veritas, la compa?¨Şa estadounidense se ha convertido en la cuarta empresa de software del mundo y la primera en seguridad inform¨˘tica. En siete a?os ha pasado de facturar 632 millones de d¨®lares y valer 5 por acci¨®n, a vender productos por 5.000 millones y valer 17 d¨®lares. Todo ello, bajo la presidencia de John W. Thompson.

Fue este antiguo ejecutivo de IBM quien se empe?¨® en transformar este fabricante antivirus para el consumidor en una multinacional de la seguridad, incluso por encima de las fuertes cr¨Şticas que recibi¨® tras la compleja compra de Veritas, con la que duplicaba su tama?o de una tacada. El "vendedor consumado", como le ha llamado Financial Times, aparece siempre en las listas de los gestores m¨˘s admirados, y tiene tres cualidades que le convierten en un at¨Şpico presidente de multinacional: autocr¨Ştica, sentido del humor y escasas concesiones a la diplomacia.

"Muchos ataques no implican tecnolog¨Şa sofisticada. Y en el mundo digital no tenemos a¨˛n sexto sentido para saber d¨®nde est¨˘ el peligro"

"Symantec es sin¨®nimo de seguridad. Microsoft es sin¨®nimo de muchas cosas, pero, sinceramente, 'seguridad' no es una de ellas"

Con 15.000 empleados en todo el mundo, Symantec asegura que analiza vulnerabilidades en 30.000 programas de unos 4.000 fabricantes, que tiene una red de 24.000 sensores para detectar ataques y que por sus manos pasa el 25% de los correos del mundo. Pero pronto se enfrentar¨˘ al mayor desaf¨Şo de su historia: Microsoft va a vender soluciones de seguridad inform¨˘tica. Competir con la empresa que controla nueve de cada diez ordenadores ser¨˘ muy duro, pero Thompson replica: "Symantec es sin¨®nimo de seguridad. Microsoft es sin¨®nimo de muchas cosas, pero, sinceramente, seguridad no es una de ellas".

Pregunta. ?Ha concluido ya el proceso de fusi¨®n con Veritas?

Respuesta. No, no, est¨˘ lejos de haber acabado. Todo el trabajo duro que el equipo ha hecho durante los ¨˛ltimos diez meses est¨˘ empezando a dar sus frutos, pero a¨˛n tenemos que dar un buen n¨˛mero de pasos. Hay acciones en marcha para mejorar nuestro back office, y tenemos que conseguir que esta estructura organizativa tome forma.

P. Mirando atr¨˘s, ?har¨Şa algo de forma diferente?

R. Estrat¨¦gicamente, la decisi¨®n fue correcta. Pero creo que si hubi¨¦ramos impedido a determinada gente que abandonara la empresa, y si hubi¨¦ramos podido anticipar algunos cambios en el mercado, habr¨Şa ayudado. Tambi¨¦n cometimos errores de ejecuci¨®n. Por ejemplo, pusimos en el mercado algunos productos seis meses m¨˘s tarde de lo previsto.

P. ?Y se siente usted personalmente satisfecho? Mucha gente dijo que era una locura...

R. Nunca dejo que otra gente fije mi agenda. Desde luego, pueden evaluar si la estrategia se desarrolla correctamente, pero ejecutarla no es su trabajo, es el m¨Şo. La p¨¦rdida de datos est¨˘ al frente de las preocupaciones de los usuarios, y qu¨¦ mejor manera de solucionarlo que casar al l¨Şder mundial de la seguridad con el l¨Şder en recuperaci¨®n de datos [Veritas].

P. ?Cu¨˘l es la mayor amenaza para la seguridad inform¨˘tica?

R. Es una combinaci¨®n de cosas: el fraude que proviene del exterior -cuando alguien usa la marca de una empresa para que los clientes crean que es la compa?¨Şa que no es-, y hay adem¨˘s una constante amenaza interna, no tanto porque los empleados comprometen la seguridad de los sistemas, sino porque hay errores que la ponen en peligro.

P. El 91% de las empresas espa?olas se protege con antivirus, pero no tiene planes de seguridad inform¨˘tica. ?Qu¨¦ les dir¨Şa?

R. El antivirus es un componente necesario, pero no suficiente, en un plan de seguridad. Es como tener cerrojos en la puerta. Si tienes algo muy valioso que proteger no s¨®lo pones cerraduras, sino tambi¨¦n alarmas. Hay que seguir poniendo capas en la seguridad: antivirus, cortafuegos, programas que nos permiten saber si hay una intrusi¨®n y bloquearla... Los usuarios corporativos deben establecer pol¨Şticas. La seguridad es un proceso, no un producto.

P. Pero las compa?¨Şas invierten cada a?o m¨˘s y m¨˘s en reforzar su seguridad inform¨˘tica, y los problemas no s¨®lo no desaparecen sino que aumentan.

R. Las empresas invierten cada vez m¨˘s en seguridad f¨Şsica, y eso tampoco detiene los problemas. No debes asumir que invertir una sola vez es suficiente para mantener protegidos datos corporativos valiosos. Nosotros creemos que la informaci¨®n es la nueva moneda de cambio de los negocios, y de ah¨Ş la importancia de protegerla. Creo que hay un punto razonable de inversi¨®n en seguridad, entre el 5% o 10% del gasto en tecnolog¨Şa, pero muchas empresas est¨˘n lejos de eso. Se requiere un incremento en el gasto, pero supongo que es algo que usted esperaba que yo dijera (risas).

P. Muchas empresas se preguntan por qu¨¦ deben hacerse responsables de los agujeros en productos de otros. ?Cree que el software tiene calidad para manejar esa nueva moneda de cambio?

R. La industria del software tiene que construir mejores programas. Pero los fabricantes de coches tambi¨¦n podr¨Şan construir mejores coches. Todos lo productos tienen defectos. La cuesti¨®n es cu¨˘l es la estrategia que vas a tomar para mitigar el impacto de ese defecto. Y por eso digo que las tecnolog¨Şas de seguridad, como los sensores de intrusos o los antivirus, son importantes, pero est¨˘n muy lejos de solucionar el problema. Lo que debe preguntarse una empresa es: ?cu¨˘les son las pol¨Şticas queme proteger¨˘n no s¨®lo de la amenaza desconocida de un ataque externo, sino de errores accidentales en el c¨®digo del software o en cambios de la configuraci¨®n de mi dispositivo?

P. En Espa?a, el 90% de las empresas son pyme, y no tienen el tiempo, el dinero, ni quiz¨˘ el inter¨¦s de preocuparse por eso.

R. Hay dispositivos que integran todas las soluciones de seguridad, y que son f¨˘ciles de instalar, manejar y mantener. Tambi¨¦n deben asegurarse de que tienen tecnolog¨Şas complementarias y apropiadas en cada PC.

P. Y para los consumidores, que cada vez comparten m¨˘s informaci¨®n por la red (fotos, v¨Şdeos...), ?cu¨˘l ser¨Şa el mensaje?

R. Nosotros tenemos claro que debemos pasar de proteger el dispositivo a proteger la interacci¨®n, y este a?o lanzaremos un par de productos en este sentido. Hay, adem¨˘s, una necesidad enorme de mejorar la consciencia sobre cu¨˘les son los problemas de seguridad. Usted recibe un correo electr¨®nico ofreci¨¦ndole 1.000 d¨®lares de alguien que no conoce, y aun as¨Ş, ciega y confiadamente, le da su nombre, direcci¨®n, n¨˛mero de tarjeta, el nombre de soltera de su madre... ?Por qu¨¦? Algo que suena demasiado bueno para ser verdad es, probablemente, porque no es verdad. Con demasiada frecuencia, en el mundo conectado, los ataques no implican tecnolog¨Şa sofisticada, sino que juegan con la mente. Intentan que hagas algo que en el mundo f¨Şsico no har¨Şas nunca. En el digital, a¨˛n no hemos desarrollado ese sexto sentido por el que sabes a qu¨¦ lugares de tu ciudad no debes ir.

P. Microsoft...

R. ?Qui¨¦n?

P. ?C¨®mo enfrentarse a ella?

R. Estamos preparados para competir con Microsoft, siempre que juegue limpio. Protegemos a m¨˘s gente de m¨˘s amenazas online que ninguna otra empresa del mundo, y Microsoft no puede hacer la misma afirmaci¨®n. Mantenemos nuestro objetivo, que es ofrecer una magn¨Şfica tecnolog¨Şa contra todo tipo de amenazas, y ser una empresa en la que la gente conf¨Şa. Creemos que ¨¦sta es una diferente proposici¨®n de valor que la de Microsoft. Si ellos compiten como nosotros, no distorsionan las cosas y no las empotran en su franquicia monopol¨Şstica Windows, creemos que tenemos una buena oportunidad de competir, y ganar. Pero vamos a estar observando, como cualquier empresa y gobierno del mundo, c¨®mo se comporta Microsoft.

P. La Comisi¨®n Europea dice estar muy preocupada.

R. Y debe estarlo.

P. ?Y EE UU?

R. No vemos que haya ninguna acci¨®n por su parte para contener el monopolio de Microsoft.

P. ?Y pedir¨Şan su intervenci¨®n si comprueban que Microsoft abusa de su monopolio?

R. Si vemos que Microsoft compite injustamente le pediremos que cambie. Y si no lo hace, buscaremos otros medios de llamar su atenci¨®n.

P. ?Cree que llegaremos alguna vez un mundo que sea 100% seguro, es decir, donde ustedes se queden sin negocio?

R. No, lo dudo seriamente. Creo que mejoraremos, ya que nos estamos tomando muy en serio esta cuesti¨®n de manejar informaci¨®n digitalizada. Hay compa?¨Şas, como las de servicios financieros, que ya lo hacen de miedo. Pero tenemos un gran negocio, y por mucho tiempo.

"La guerra contra el terror no debe ser una excusa"

John W. Thompson es uno de los expertos que asesoran a George Bush en materia de seguridad inform¨˘tica. El presidente de Symantec forma parte, desde septiembre de 2002, del Comit¨¦ Asesor para las Infraestructuras Nacionales (NIAC, en sus siglas en ingl¨¦s).

P. ?Qu¨¦ cree que deben hacer los gobiernos para mejorar la seguridad?

R. Creo que deber¨Şa haber m¨˘s inversi¨®n en I+D avanzada, porque los desaf¨Şos a los que nos enfrentaremos a la hora de proteger las redes que conectar¨˘n a decenas de miles de millones de personas ser¨˘ muy diferentes de lo que tenemos hoy. El Gobierno deber¨Şa, adem¨˘s, apoyar los est¨˘ndares en la industria. Pero lo que ha pasado aqu¨Ş en EE UU es que nos hemos visto distra¨Şdos por la guerra contra el terror y las cat¨˘strofes naturales. Y aunque estas cosas son importantes, no deber¨Şan convertirse en excusas para no hacer lo que debemos hacer para proteger el mundo digital en el que vivimos.

P. ?Y qu¨¦ es lo debemos hacer?

R. Los consumidores deben ser conscientes del mundo en el que viven. Es importante tambi¨¦n que busquemos oportunidades para poner en marcha leyes que faciliten la captura y condena de la gente implicada en cibercr¨Şmenes. Es desafortunado que, si uno de estos cr¨Şmenes ocurre en determinados pa¨Şses del mundo, el delincuente puede salir indemne. Deber¨Şamos tener leyes de extradici¨®n de cibercriminales, igual que para la gente que roba bancos.

Tu suscripci¨®n se est¨˘ usando en otro dispositivo

?Quieres a?adir otro usuario a tu suscripci¨®n?

Si contin¨˛as leyendo en este dispositivo, no se podr¨˘ leer en el otro.

FlechaTu suscripci¨®n se est¨˘ usando en otro dispositivo y solo puedes acceder a EL PA?S desde un dispositivo a la vez.

Si quieres compartir tu cuenta, cambia tu suscripci¨®n a la modalidad Premium, as¨Ş podr¨˘s a?adir otro usuario. Cada uno acceder¨˘ con su propia cuenta de email, lo que os permitir¨˘ personalizar vuestra experiencia en EL PA?S.

?Tienes una suscripci¨®n de empresa? Accede aqu¨Ş para contratar m¨˘s cuentas.

En el caso de no saber qui¨¦n est¨˘ usando tu cuenta, te recomendamos cambiar tu contrase?a aqu¨Ş.

Si decides continuar compartiendo tu cuenta, este mensaje se mostrar¨˘ en tu dispositivo y en el de la otra persona que est¨˘ usando tu cuenta de forma indefinida, afectando a tu experiencia de lectura. Puedes consultar aqu¨Ş los t¨¦rminos y condiciones de la suscripci¨®n digital.

Sobre la firma