La ˇ®sextorsi¨®nˇŻ, una de las principales amenazas cibern¨¦ticas en Espa?a

Un informe destaca el repunte de estos ataques y de los provenientes de troyanos durante el tercer trimestre del a?o pasado

Un informe destaca el repunte de estos ataques y de los provenientes de troyanos durante el tercer trimestre del a?o pasado

Las grandes tecnol¨®gicas se valen de nuestra informaci¨®n sensible, entre otras, para lucrarse y obtener beneficios. Experian cuantifica en 870 euros el valor medio de los perfiles digitales

El Gobierno se disculpa por la difusi¨®n de los datos de los reconocidos con el t¨Ştulo de 'sir'

Las grandes tecnol¨®gicas nos han ganado la batalla porque durante mucho tiempo nos hemos dejado llevar, asegura la profesora del departamento de Medicina de la Universitat de Barcelona y subdirectora del Observatorio de Bio¨¦tica y Derecho

El aumento de dispositivos conectados y el apetito de la ciberdelincuencia por nuestros datos marcar¨˘n algunas de las principales tendencias de 2020, como apunta la directora general del Incibe.

La jurista y activista de los derechos digitales Renata ?vila trabaja para que internet deje de ser una herramienta de dominaci¨®n pol¨Ştica.

Una gran variedad de programas permiten el acceso ilegal a dispositivos ajenos sin apenas conocimientos inform¨˘ticos

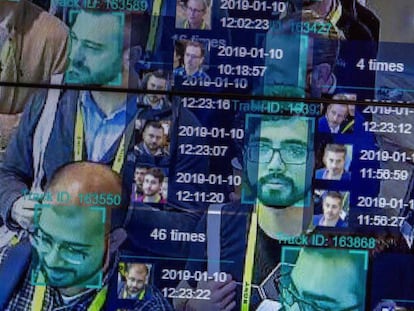

Esta t¨¦cnica de identificaci¨®n ya se est¨˘ aplicando en algunos sectores de actividad, pero se desconocen sus ventajas e inconvenientes

DuckDuckGo, Swisscowss o SearX son algunas de las aplicaciones que aseguran no recopilar ninguna informaci¨®n sobre los internautas ni su historial de b¨˛squedas

La escritora estadounidense se ha convertido en la gran profeta de los riesgos de un futuro de datos descontrolados

El audio llegaba varios segundos antes a fondos de inversi¨®n que pod¨Şan as¨Ş adelantarse a sus rivales

Los protocolos que hemos desarrollado para restringir las armas nucleares, qu¨Şmicas y biol¨®gicas no nos sirven para gestionar el nuevo armamento virtual

El CEO de Twitter ha anunciado la formaci¨®n de un equipo para desarrollar est¨˘ndares de c¨®digo abierto para crear redes sociales descentralizadas. La suya no es la primera iniciativa en esta l¨Şnea

Consejos y precauciones a la hora de navegar por la Red

Una pareja estadounidense denuncia que el pirata inform¨˘tico accedi¨® a un sistema de v¨Şdeo conectado por wifi que hab¨Şan instalado en su casa

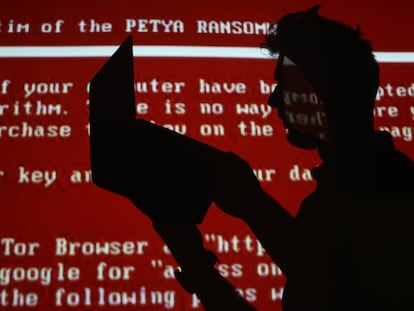

Expertos del servicio secreto CNI alertan ante el ˇ°tsunami de cibersecuestros"

El Centro Criptol¨®gico Nacional pide a las empresas que superen el recelo a notificar los ciberataques que sufren

Los descendientes de Antonio Luis Baena Toc¨®n llevan el caso al juzgado

El ciberdelincuente maneja los tiempos de manera que dos de cada tres empresas se dan cuenta cuando son avisadas por terceros o cuando les piden un rescate en criptomonedas

El sector del transporte se ha convertido en un negocio "muy lucrativo" para los cibercriminales, seg¨˛n IBM, que asegura que el robo de informaci¨®n personal aumenta durante el puente de la Constituci¨®n

El proceso penal contra los autores del ataque inform¨˘tico sigue a la espera de juicio

El proc¨¦s penal contra els autors de l'atac inform¨¤tic segueix a l'espera de judici

La aproximaci¨®n de la candidata dem¨®crata estadounidense Elizabeth Warren al tema de los monopolios tecnol¨®gicos es una mera repetici¨®n del credo neoliberal

El Centro Criptol¨®gico Nacional registr¨® en 2018 m¨˘s de 600 incidentes de seguridad, y eso que estaba recabando informaci¨®n de tan solo 450 organismos

Las conexiones pueden ser una puerta para que los piratas roben informaci¨®n privada del usuario o instalen programas maliciosos

El cofundador de la red social del pajarito ha afirmado p¨˛blicamente su preferencia por el motor de b¨˛squeda del patito, cuya m¨˘xima es no registrar informaci¨®n de sus usuarios

La agencia contra las amenazas online tiene por primera vez en su historia una mujer como directora

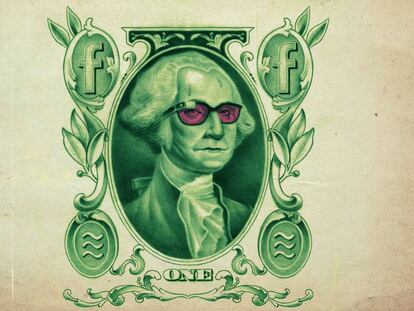

Alguna innovaci¨®n sale con el pie torcido. Facebook no ha sabido guardar nuestros datos y ahora quer¨Şa mover nuestro dinero. ?Qu¨¦ pod¨Şa salir mal?

Dos estudios demuestran que el cambio de tecnolog¨Şa puede suponer grandes riesgos que deben ser solventados

El 'software' malicioso Ginp se cre¨® hace solo unos meses y forma parte de una campa?a centrada en Espa?a

Vi?eta de El Roto del 22 de noviembre de 2019

Detr¨˘s de la seguridad de los sistemas de las compa?¨Şas conectados a internet se encuentra la figura del CISO, que adem¨˘s de salvaguardar los datos, cada vez adquiere m¨˘s peso en los procesos de innovaci¨®n

El riesgo de injerencias disuadi¨® a Borrell de trabajar con Mosc¨˛

Alex Pentland, cofundador del MIT Media Lab, defiende la necesidad de conocer mejor nuestros h¨˘bitos mediante la tecnolog¨Şa

Es al menos la tercera vez en pocos meses que Facebook debe reaccionar para proteger su red de mensajer¨Şa

Una semana despu¨¦s del ataque, la petrolera mexicana no especifica si ya ha restablecido sus sistemas, pero reconoce que los hackers piden una recompensa

El autor explica que los datos m¨¦dicos gozan del m¨˘ximo nivel de protecci¨®n, pero cree que son hoy en d¨Şa tambi¨¦n indispensables para la investigaci¨®n

Son el escudo de las compa?¨Şas m¨˘s importantes del pa¨Şs. Este equipo de 750 personas trabaja d¨Şa y noche para proteger y garantizar el negocio digital de m¨˘s de 1.500 grandes empresas

La experta explica que el proyecto espa?ol se ha comunicado mal y que debe aplaudirse como una iniciativa pionera a nivel europeo

L'organisme p¨˛blic seguir¨¤ els despla?aments dels usuaris de Movistar, Vodafone i Orange durant els propers quatre dies