Algunos estudios sugieren que no pudo ser crucial, otros expertos destacan de que Trump marc¨® la agenda de los grandes medios. Los dem¨®cratas recuerdan que Clinton perdi¨® por un estrecho margen y sostienen que la operaci¨®n rusa fue un factor.

La mujer asegura que el mandatario amenaz¨® con difundir la imagen si revelaba la infidelidad

El departamento de Justicia encarga un informe sobre los riesgos de ciberataques

Adem¨˘s de estar resucitando, tienen m¨˘s peligro del que piensas: pueden falsificarse con una simple pegatina y llevarte a sitios webs o descargas maliciosas

Reino Unido acusa a Rusia de ataques inform¨˘ticos para socavar los cimientos en los que se sustentan las sociedades democr¨˘ticas

La Fundaci¨®n ESYS organiza unas jornadas que concluyen que un 'Big One', un mega ataque inform¨˘tico, es posible

No es un problema privado o local, sino creciente y sin fronteras, que requerir¨˘ de la colaboraci¨®n entre instituciones y empresas

El aparato hace miner¨Şa de la moneda virtual Monero hasta que el usuario introduce un c¨®digo 'captcha'

El Ejecutivo brit¨˘nico se?ala a Mosc¨˛ como origen del asalto inform¨˘tico, que afect¨® sobre todo a Ucrania

Europol trabaja en la creaci¨®n de un mecanismo de informaci¨®n inmediato a nivel europeo

El poeta y defensor de los derechos de Internet debe servir de modelo para nuevos movimientos digitales

Un proyecto de reinserci¨®n de delincuentes les obliga a trabajar en empresas tecnol¨®gicas

Acceder a tus comunicaciones es m¨˘s f¨˘cil de lo que parece. Te contamos qu¨¦ puedes hacer para proteger tus dispositivos de miradas indiscretas

Es imprescindible una acci¨®n seria, coordinada y efectiva contra quienes se ocupan de intoxicar los ordenadores

El autor de la 'Declaraci¨®n de independencia del ciberespacio' fue letrista del grupo Grateful Dead

Las 'fake news' buscan desestabilizar, sembrar dudas o crear un determinado clima de opini¨®n social

El exdirector de Google para Am¨¦rica Latina reflexiona en Madrid sobre los horizontes y riesgos de la transformaci¨®n tecnol¨®gica

El autor aconseja estudiar las zonas geogr¨˘ficas en las que se opere y desconfiar de la acumulaci¨®n repentina de transacciones

Gu¨Şa b¨˘sica contra virus y otras amenazas m¨®viles. Para que no te timen. O para solucionarlo si ya has picado

El creador del ˇ®firewallˇŻ m¨˘s usado del mundo analiza los retos de una nueva generaci¨®n de ofensivas en la Red

Un estudio pionero en Espa?a pone nota a la forma en que las compa?¨Şas manejan los datos privados

En la lista se incluye el control de los usuarios para gestionar sus datos personales y el sistema de ayuda que la plataforma ofrece para saber usarlos

En este agitado ecosistema las noticias falsas se extender¨˘n como una plaga en las redes sociales

La entidad quiere predecir y delimitar las amenazas que reciben a diario los departamentos de seguridad inform¨˘tica a trav¨¦s del aprendizaje autom¨˘tico y la inteligencia de datos

El creador de la World Wide Web y los art¨Şfices de RSS, Creative Commons, Wikipedia y Linux opinan sobre ciertos aspectos de la red m¨˘s all¨˘ del debate sobre su neutralidad

El gigante de Zuckerberg responde de esta manera a las acusaciones de la UE por la gesti¨®n de los datos

Las empresas tienden a utilizar tecnolog¨Şa para tapar sus brechas de seguridad y pocas se dan cuenta de que sus propios empleados tambi¨¦n pueden contribuir

Son m¨˘s peque?as, no se ha hecho una peli sobre ellas y no se van a hacer de oro con tus datos

Una brecha de seguridad deja in¨˛til el m¨®vil de Apple sin necesidad de hacer clic en un enlace

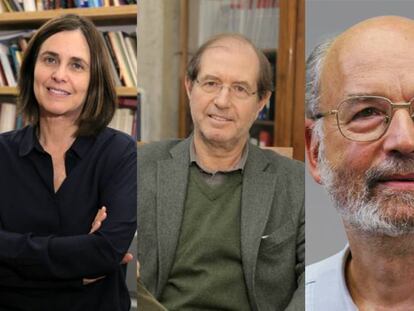

La Fundaci¨®n BBVA concede el Fronteras del Conocimiento en Tecnolog¨Şa a los matem¨˘ticos Goldwasser, Micali, Rivest y Shamir

La hispano argentina investiga amenazas en el centro donde se fraguaron los cimientos de Internet. "Todo es susceptible de ataque", advierte"

La tecnolog¨Şa de reconocimiento de voz transforma nuestro modo de relacionarnos con los dispositivos

La tecnolog¨Şa de reconocimiento facial amenaza la privacidad de los ciudadanos y abre la puerta a la pesadilla orwelliana de una sociedad controlada

Las compa?¨Şas preparan nuevas medidas de protecci¨®n para paliar estas deficiencias

Un informe de Trend Micro coloca la capital espa?ola entre las urbes m¨˘s descuidadas con los dispositivos conectados, como 'webcams' o impresoras

Los expertos alertan de que el r¨¦gimen de Kim Jong-un avanza en la pirater¨Şa inform¨˘tica

Repasamos las amenazas m¨˘s pintorescas que ha detectado la Oficina de Atenci¨®n al Internauta en la ¨˛ltima d¨¦cada

Son imprescindibles m¨˘s medios y m¨˘s cooperaci¨®n para perseguir la creciente actividad de los cibercriminales